E-mail z fałszywą fakturą od Orange – sprawdź, co wykrada wirus Formbook

Do CERT Orange Polska trafił e-mail, będący częścią kampanii phishingowej, dystrybuującej złośliwe oprogramowanie Formbook. O ile można odnieść wrażenie, że przestępcy skupiają się na phishingu przez SMS-y i reklamy na Facebooku, relatywnie rzadkie przypadki malware’u w mailu mogą okazać się wyjątkowo groźne.

Złośliwe oprogramowanie znane jako Formbook funkcjonuje w sieci niemal od dekady! Pierwsze informacje na jego temat na naszych łamach pojawiły się w 2019 roku oraz w naszym raporcie za 2018 rok. Przez te lata złośliwy kod był oczywiście wielokrotnie zmieniany, jednak jego zadanie wciąż pozostaje takie samo. To jeden z popularniejszych infostealerów, czyli programów wykradających dane z zainfekowanego komputera. Działając w tle, bez wiedzy ofiary, zbiera wrażliwe informacje takie jak m.in.:

- loginy i hasła zapisane w przeglądarkach

- dane autouzupełnienia (np. adresy mailowe, numery kart)

- zrzuty ekranu i klawiatury (tzw. keylogging)

Formbook to narzędzie wyspecjalizowane w kradzieży informacji, dotyczących systemów bankowości elektronicznej. A ponieważ potrafi podkładać („wstrzykiwać”) własne niewidoczne ramki, może podszyć się pod najpopularniejsze polskie banki tak wiarygodnie, byśmy wpisali również kody potwierdzające z wiadomości SMS. I oddali oszustom pełny dostęp do naszego konta.

Jak wygląda atak?

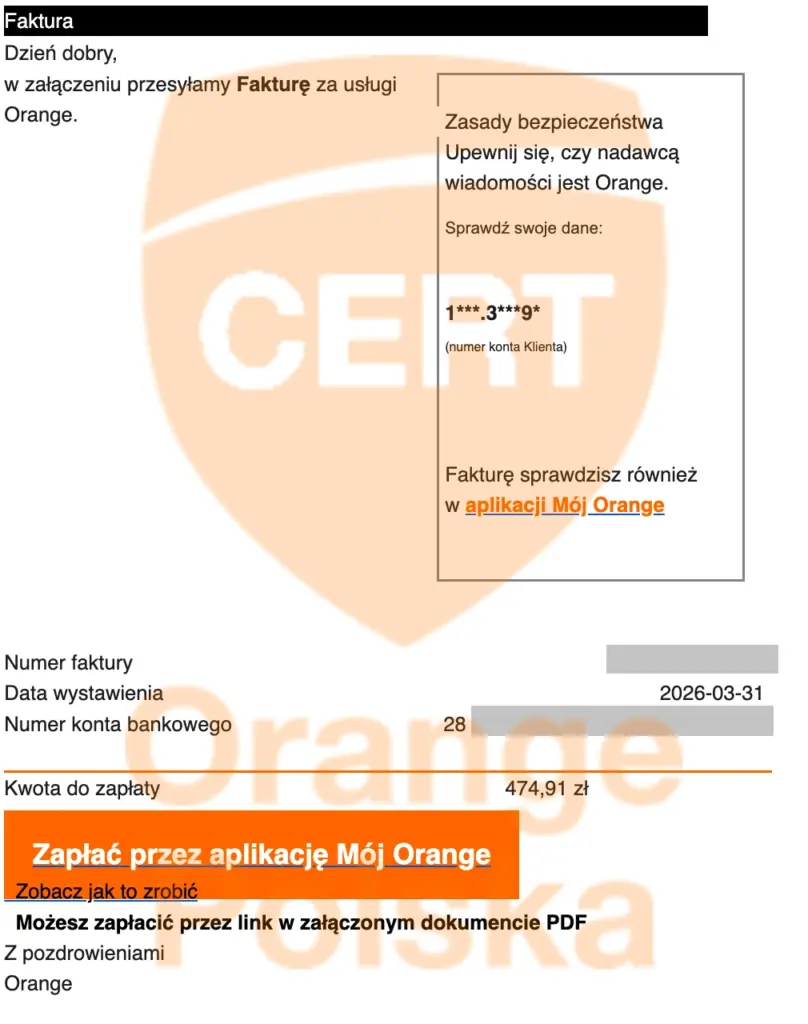

By efektywnie zmylić ofiarę, mail zawierający załącznik ze złośliwym kodem musi przypominać oficjalną korespondencję. W tym przypadku oszuści starali się podszyć pod wiadomość od Orange Polska, jednak w kilku przypadkach od razu widać niezgodność. W naszych fakturach podajemy np. pełny numer klienta oraz jego imię i nazwisko lub dane firmy.

Uwagę powinien zwrócić również adres nadawcy, w którym faktycznie widnieje nazwa Orange, ale pod nią ukryty jest adres arya@tastepicks.com. Co ciekawe – linki w mailu faktycznie prowadzą do aplikacji Mój Orange oraz do strony kontaktowej naszej firmy. W naszej opinii – sprawca chciał się w ten sposób jeszcze bardziej uwiarygodnić. Kluczem jest bowiem załącznik.

Malware schowany w archiwum

Załącznik to archiwum ZIP. Oszuści pakują pliki z malware’em, by utrudnić systemom antywirusowym rozpoznanie złośliwego kodu we wczesnym stadium. W tym samym celu często również je szyfrują (wtedy antywirus nie sprawdzi „w locie” zawartości archiwum, podając hasło w treści maila. Tym razem jednak plik nie był zaszyfrowany. Ikona wypakowanego załącznika wskazywałaby na to, że mamy do czynienia z PDF-em, jednak to nieprawda. Faktyczna końcówka nazwy pliku to ·pdf.bat. Po jego kliknięciu uruchamiany jest skrypt, który:

- ściąga pierwszy złośliwy plik, który:

- uruchamia proces, pobierający następny złośliwy plik

- pobrane dane są deszyfrowane na Twoim komputerze

- w Twoim systemie uruchamia się Formbook

Od tego momentu jakakolwiek transakcja finansowa na zainfekowanym komputerze to niemal stuprocentowa pewność, że dane dotyczące Twojego konta wpadną w ręce złodziei. Nie bez przyczyny Formbook, czy też jego nowa, bardziej modularna wersja – XLoader – wysyłane są w formie fałszywych faktur, głównie do firm. I dlatego tak ważna jest ostrożność i uwaga:

- sprawdzaj dokładnie nadawcę maila (

arya@tastepicks.comto nie Orange) - upewnij się, czy poprzednie maile od tego nadawcy wyglądały tak samo (maile od Orange mają nazwę klienta i jego pełny numer)

- zastanów się, czy faktura dla Twojej firmy nie powinna znaleźć się w KSeF

- nie klikaj odruchowo wszystkiego co dostaniesz (!!!)

- jeśli dostajesz niespodziewanie zaszyfrowanego ZIP-a – to nie „czerwona flaga”, to ukryty malware!

A najlepiej zachować się tak, jak w przypadku opisywanej firmy, której pracownik zamiast otwierać dziwnego maila, przysłał go nas. Gratulujemy czujności i polecamy się! Jeśli Tobie zdarzy się trafić na podejrzaną treść, ostrzeż innych internautów! Wejdź na naszą stronę i wciśnij przycisk „Zgłoś zagrożenie”.

My natomiast dbamy o to, by witryny docelowe blokowała CyberTarcza Orange.

Szczegóły plików i IoC

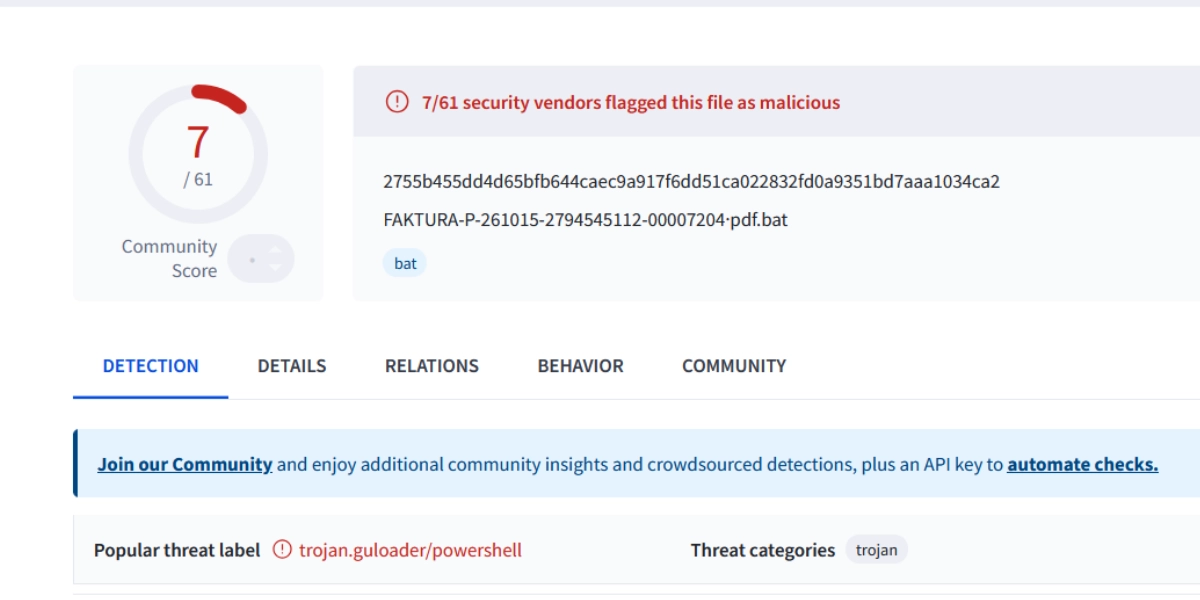

guloader: ./FAKTURA-P-261015-2794545112-00007204·pdf.bat

sha256: 2755b455dd4d65bfb644caec9a917f6dd51ca022832fd0a9351bd7aaa1034ca2

Stage 2: drive.google[.]com/uc?export=download&id=1H9kANgEA7nQ1JvB3pTuT4WO9qHXcDULm

sha256: 8c821d6da9295f4977df0b0d1b503972d7078d8da80ffc97004a5a4a56746b96

Final stage: drive.google[.]com/uc?export=download&id=1H9kANgEA7nQ1JvB3pTuT4WO9qHXcDULm

sha256: c7fd6da98b258768a62b22f043e19b35b741e333acb4df92b532dd9ed598a42f

Formbook config:

www.3701157[.]xyz

www.dusakabinsilikonu[.]com

www.rightnova[.]site

www.beyazmeramdis[.]com

www.nrarch[.]com

www.hitaohao[.]com

www.novo-immobilien[.]ch

www.reliablepicksbay[.]shop

www.tixcredit[.]com

www.kairoscon.com[.]br

www.pvpticaret[.]xyz

www.distribucionesmary[.]com

www.lytostech[.]online

www.hamertondonkeystud[.]com

www.apteekkaripaivat[.]com

www.fancke[.]xyz

Analiza malware Arkadiusz Bazak (CERT Orange Polska)