Oszustwa na OLX – przykłady

Phishing „na OLX”. Ciekawe ilu z Was dostało kiedyś wiadomość WhatsApp z propozycją wysłania rzekomo kupionego towaru? Wrzuciliśmy nawet ankietę na Twittera, może zdążycie odpowiedzieć? Zgodnie z zasadą „prawdziwy przykład jest lepszy, niż abstrakcyjny opis” przyjrzyjmy się trzem delikatnie różniącym się przykładom. Łączy je jedno – wszystkie niedoszłe ofiary zostały niedoszłymi dzięki temu, iż obroniła je dostępna wyłącznie w Orange Polska CyberTarcza.

Przykład 1 – Stolik do kawy i treść, której nie ma

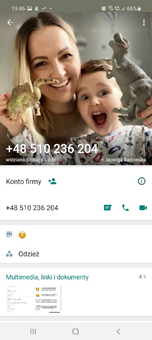

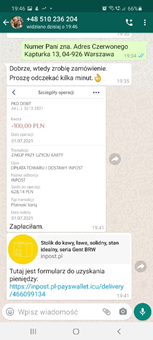

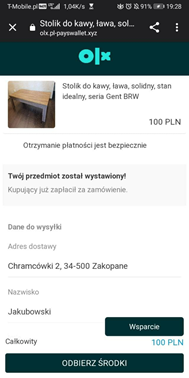

Stolik do kawy wystawiony na OLX, podany – jak przy każdej ofercie – numer telefonu. Po chwil odzywa się „pani”. Zwróćmy uwagę na zdjęcie – młoda kobieta z uśmiechniętym dzieckiem budzi zaufanie.

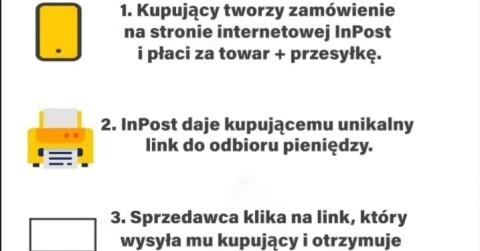

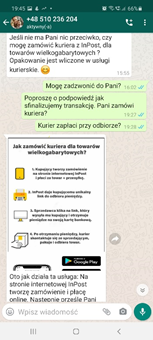

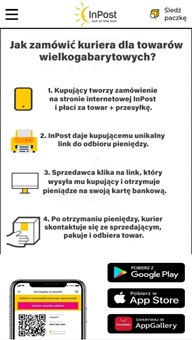

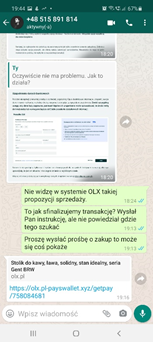

Spójrzmy szczegółowo na powiększony fragment konwersacji. Jest szczególnie istotny, bowiem taka podstrona w serwisie inpost.pl… nie istnieje. Nie zmienia jednak faktu, że to kolejny czynnik budzenia zaufania – tym razem chodzi o treść bliźniaczo podobną do prawdziwej strony firmy.

No to druga seria wiadomości – adres pocztowy (to nie jest prawdziwy adres) i telefon nie są mu tak naprawdę potrzebne, ale podobnie jak poprzednie aspekty – budzą zaufanie, bo przecież kurier faktycznie zawsze potrzebuje takich danych. Potem już ofiara dostaje spreparowane potwierdzenie wpłaty i link do rzekomej wypłaty naszych pieniędzy na kartę. Co się dzieje, kiedy weń klikniemy?

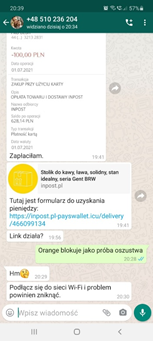

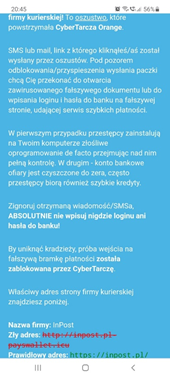

Skąd różnica? Pierwszy zrzut ekranu to kliknięcie z telefonu w sieci Orange Polska, drugi zaś – w jednej z innych firm. Oszuści są już w pełni świadomi działania CyberTarczy i mają gotową odpowiedź (włącz WiFi). Swoją drogą, jeśli ofiara korzysta również z internetu stacjonarnego od nas, taka zmiana nie przyniesie efektu 🙂

Przykład 2 – Odbierz, szybko, za darmo

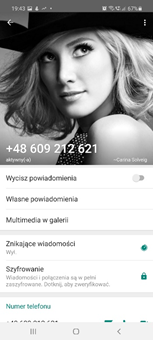

Ten sam stolik do kawy ale propozycja nieco inna. Tym razem kuponem zainteresowana jest młoda dama z artystyczną duszą.

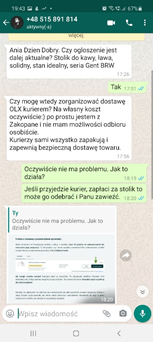

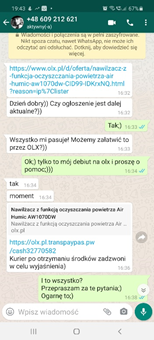

W powyższym warto zwrócić uwagę na dwie rzeczy. Przede wszystkim nadawca ewidentnie używa skryptu, wklejając w odpowiednie miejsca czy to nazwę produktu, czy miejscowości, w której rzekomo mieszka. Widać to zarówno w sztampowości wypowiedzi, jak i niedostosowaniu gramatycznym przypadków. Dodatkowo, poza przedstawieniem i pytaniem, nadawca wyłącznie wkleja obrazki lub linki. Przyjrzyjmy się szczegółowo jednemu z nich:

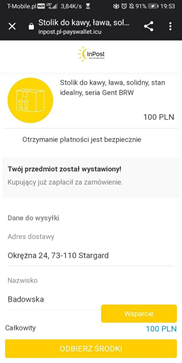

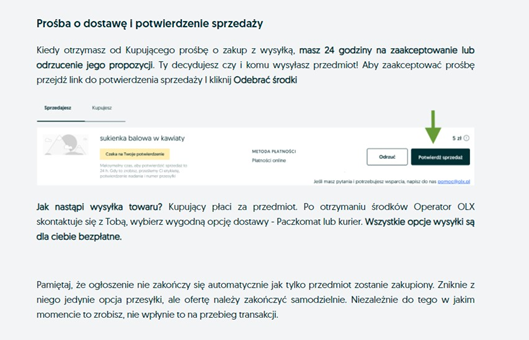

W treści klasyczne socjotechniczne „haki”: masz 24 godziny; odebrać środki; wszystkie opcje są bezpłatne. No i strzałka wbijająca się nam w oczy o tym, by koniecznie potwierdzić sprzedaż.

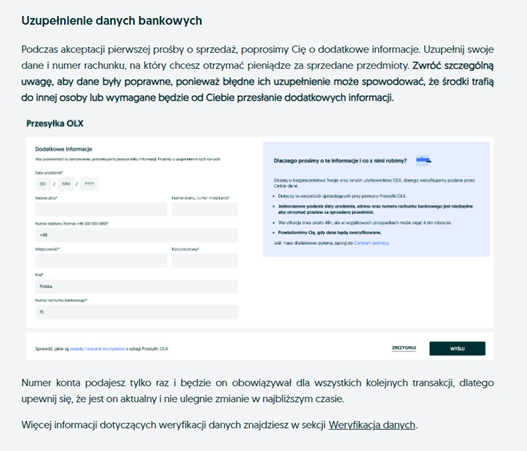

Kradzież pieniędzy z karty akurat dla tego oszustwa to trochę za mało, dlatego w kolejnym kroku prosi jeszcze o podanie naszego adresu, daty urodzenia i numeru rachunku bankowego. Podobnie jak w poprzednim przypadku pisaliśmy o stronie Inpostu – w serwisie OLX też nie ma takich stron.

I ostateczne kliknięcie w link też kończy się tak samo (jeśli nie mamy ochrony, strona wygląda tak jak poniżej, bliźniaczo przypominając prawdziwy OLX).

Przykład 3 – Nie mam czasu, daj się okraść i miejmy to z głowy!

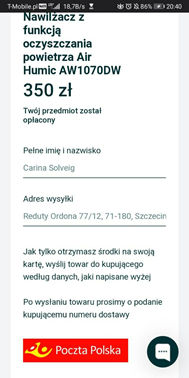

Tutaj oszust nie bawi się nawet w zbytnie wstępy, przechodząc od razu do rzeczy. U nas akurat przynajmniej pomarańczową lampkę zapaliłoby to, że kupującą jest… Carina Solveig. No i znowu, niczym w holywoodzkich filmach (albo świecie polskich insta-celebrytek) na świecie są ludzie piękni, albo żadni.

Zastanawiające jest też, skąd w dwóch wypowiedziach oszusta wzięły się podwójne nawiasy ‘))’? Czyżby jakiś problem w przeklejaniu treści ze skryptu? Dodatkowo ciekawe, czy atakujący wiedział, że ma do czynienia z OLX’owym neofitą? Czy szukając okazji do ataku sprawcy zaglądają też w informację, kiedy powstało konto? To może być ciekawy i groźny dla początkujących sprzedających trop!

A na koniec oczywiście informacja, że kupujący już wpłacił, teraz piłka jest po naszej stronie:

Co robić?

Nasze systemy bezpieczeństwa uwijają się jak w ukropie, by utrudniać życie przestępcom. Coraz częściej nowe domeny do CyberTarczy trafiają zanim oszuści zdążą przeprowadzić atak. Oczywiście nie zapobiegniemy temu, by do Was napisali, jesteśmy jednak w stanie – jak było widać w pierwszym przykładzie – pokrzyżować im szyki, gdy wyślą do Was linka.

A co w innym przypadku? Pozostaje szukanie w sieci – choćby właśnie u nas – informacji o nowych pomysłach i schematach działania sieciowych oszustów. Dlatego prosimy – wyślijcie linka do tego tekstu swoim bliższym i dalszym znajomym. Naprawdę, ludzie wciąż się łapią na socjotechniczne sztuczki z ciemnej strony mocy. I Ty możesz przeszkodzić złodziejom, i Ty możesz zostać sieciowym Jedi!