Phishingi prymitywne, ale wciąż groźne

W ostatnich dniach do CERT Orange Polska trafiło kilka nowych próbek z kampanii phishingowych. Pierwsza z nich wykorzystuje prostą – a wręcz prostacką – socjotechnikę. Używając wyraźnego tzw. wezwania do działania (tzw. Call to Action, CtA), chcąc grając na emocjach potencjalnej ofiary, przekonać ją do kliknięcia w podany link.

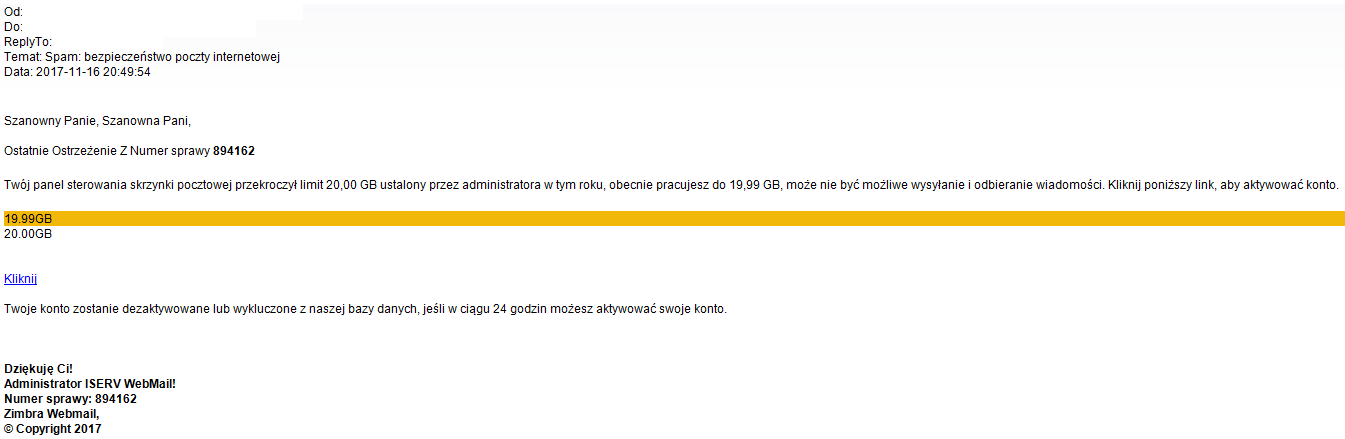

Wczytując się dokładnie w treść wiadomości łatwo się zorientować, iż coś jest nie tak. W sytuacji, gdy wiadomość dotyczyłaby konkretnej sprawy (w przypadku naszej próbki, ma ona numer 894162) system powinien automatycznie ustalić, czy osobą odpowiedzialną za konto jest kobieta, czy mężczyzna – na pewno więc wstęp nie brzmiałby: "Szanowny Panie, Szanowna Pani". W drugiej linijce zbyt wiele słów zaczyna się wielkimi literami, zaś w dalszej części w wielu miejscach polszczyzna jest daleka od poprawnej.

Opisane na wstępie CtA to przede wszystkim działające na emocje określenia "Ostatnie ostrzeżenie", "Konto zostanie dezaktywowane", a także bardzo krótki termin na "aktywowanie konta". Dodatkowo, co powinno zapalić czerwoną lampkę u każdego świadomego internauty – "olinkowane" słowo "Kliknij", które dopiero po najechaniu nań pokazuje faktyczny adres docelowej strony.

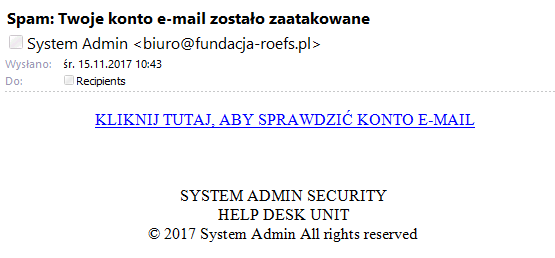

Drugi przypadek jest podobny, choć o wiele bardziej prymitywny. Tutaj przestępca po prostu liczy na naiwność ofiary, która widząc słowo "zaatakowane" odruchowo kliknie w załączony link, prowadzący do podstawionej przez przestępców strony.

Oczywiście połączenie z adresami zawartymi w obu opisywanych mailach, zostało zablokowane dla klientów Orange Polska.