„Szorty” – czyli krótko o bezpieczeństwie (5)

Dzisiejsze szorty – jak przystało na letnią pogodę – wyjątkowo krótkie 🙂 Jakoś w ostatnim czasie mało się dzieje, czyżby w cyberzagrożeniach zaczynały się już wakacje? Cóż, byłoby chyba za dobrze. Źli ludzie zawsze znajdą jakiś pomysł, żeby nam, uczciwym, napsuć krwi. Póki co, zapraszam do lektury!

Cyber wojna Kostaryka – Conti

Tak, jak w przypadku klasycznych działań zbrojnych walczą ze sobą najczęściej sąsiadujące ze sobą Państwa, tak w cyber wojnie Kostaryka ma za przeciwnika… nie do końca wiadomo kogo. To państwo znajdujące się w Ameryce Centralnej ostatnio zmaga się z bardzo poważnymi problemami, dotyczącymi infrastruktury IT. Oficjalnie wiadomo, że stroną atakującą są cyberprzestępcy spod znaku Conti. Ta rosyjskojęzyczna grupa pojawiła się w 2020 roku i zasłynęła zmasowanymi atakami na placówki medyczne oraz edukacyjne na całym świecie. Na stronach FBI możemy przeczytać, że „w styczniu 2022 r. było ponad 1000 ofiar ataków związanych z oprogramowaniem Conti, z wypłatami przekraczającymi 150 000 000 USD, co czyni wariant ransomware Conti najdroższym jaki kiedykolwiek udokumentowano”. Gang ten bardzo często działa w modelu Ransomware-as-a-Service (RaaS), wynajmując chętnym za odpowiednią kwotę narzędzia szyfrujące.

Atakiem zostało dotkniętych aż 27 instytucji rządowych Kostaryki, w tym serwery Ministerstwa Finansów, systemu poboru podatków oraz maszyny systemów emerytalnych. Za odszyfrowanie danych grupa życzy sobie 20 milionów dolarów. Prezydent Kostaryki w swoim wystąpieniu zaapelował, że nie podda się próbie szantażu oraz zaapelował o pomoc. A przestępcy? Oni póki co udostępnili publicznie część rządowych danych.

Źródła: https://www.reuters.com/world/americas/cyber-attack-costa-rica-grows-more-agencies-hit-president-says-2022-05-16/

https://thehackernews.com/2022/05/russian-conti-ransomware-gang-threatens.html

Windows 11 + Vidar Stealer Full Update Free.zip

Jak łatwo zainstalować u siebie na komputerze oprogramowanie, które wykradnie nam wszystkie hasła zapisane w przeglądarkach, dane kart kredytowych i całe profile z naszych przeglądarek? Całkiem łatwo, wystarczy np. zainstalować „aktualizację Windows 11” z nieoficjalnych stron.

Artykuł z analizą: https://www.zscaler.com/blogs/security-research/vidar-distributed-through-backdoored-windows-11-downloads-and-abusing

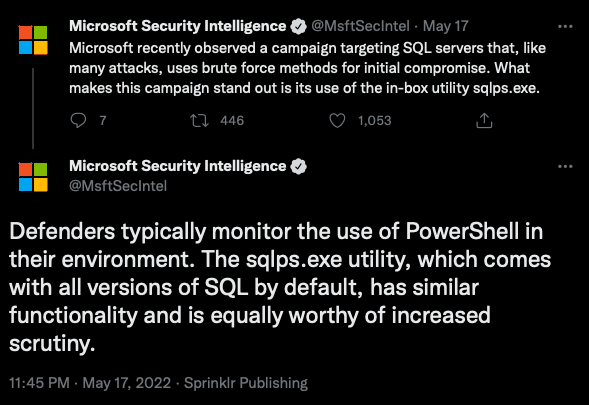

Administratorze MS SQL – zadbaj o swoje hasło!

Microsoft wydał oświadczenie, w którym przestrzega administratorów MS SQL przed atakami brute-force. To nie pierwszy raz, kiedy serwery te są calem ataków, jednak ostatnio zauważono na tyle nasiloną kampanię, aby poinformować opinię społeczną. Co również czynimy.

Źródło: https://twitter.com/MsftSecIntel/status/1526680339162271748

Do czego ta apka? Nie wiem, ale zainstaluję

Na ostatni news mijającego tygodnia przygotowałem polecenie artykułu dotykającego tematyki, którą bardzo lubimy w CERT Orange Polska. Temat fałszywych aplikacji mobilnych jest nam bardzo bliski, w końcu prawie masowo zgłaszamy je do usuwania ze sklepu Google Play. Na naszym rodzimym rynku możemy znaleźć całą paletę takich aplikacji. Często możecie o nich przeczytać, chociażby na naszym Twitterze. W jaki sposób wygląda analiza takiego oprogramowania oraz co skrywają za sobą takie aplikacje, a także jakie zagrożenie niesie za sobą instalowanie ich na telefonie, znajdziesz w publikacji Trend Micro. https://www.trendmicro.com/en_us/research/22/e/fake-mobile-apps-steal-facebook-credentials–crypto-related-keys.html

Bezpiecznego tygodnia,

Marek Olszewski