Emotet szaleje

Przez ostatnie tygodnie obserwujemy wzmożoną złośliwą aktywność, związaną z kampaniami phishingowymi, rozsiewającymi trojana Emotet. To wyrafinowane złośliwe oprogramowanie, wyspecjalizowane w wykradaniu loginów i haseł do systemów bankowości elektronicznej i w efekcie nierzadko do kradzieży oszczędności całego życia ofiary.

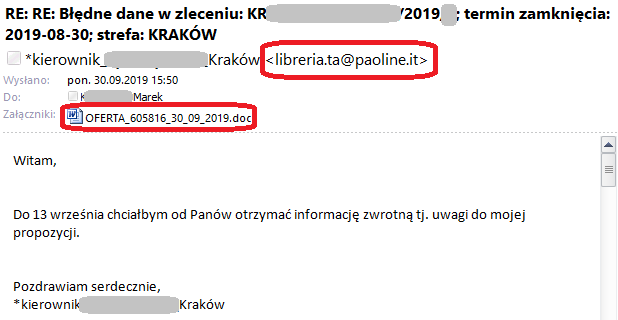

Obecne kampanie powiązane z Emotetem przeprowadzane są wg. schematu opisanego przez serwis Niebezpiecznik. W jednej z wersji mail trafiający do potencjalnej ofiary jest kontynuacją jej konwersacji z domniemanym nadawcą

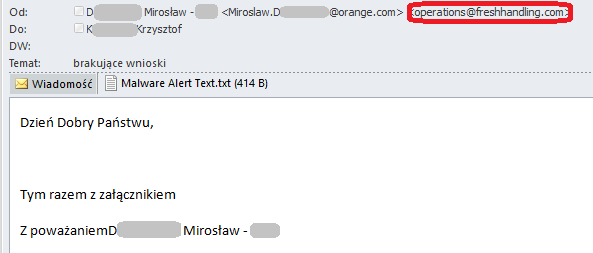

W innym zaś jest niebudzącą podejrzeń wiadomością, otrzymaną od „znanego nadawcy”. Skąd cudzysłów? Stąd, że w poniższym przypadku przestępca sięgnął po stary jak świat sposób, gdzie cały „adres nadawcy” umieścił jako nazwę użytkownika, licząc, że ofiara nie doczyta do końca linijki, gdzie znajduje się już zupełnie inny adres.

Oczywiście w obu przypadkach jako załącznik znajduje się plik *.doc lub *.rxx (gdzie xx to dwucyfrowa liczba) docelowo instalujące wspomnianego bankera Emotet. W ostatnich dniach CyberTarcza obserwuje – i rzecz jasna blokuje – dziennie blisko 10 tysięcy prób odwołań do infrastuktury cyberprzestępców. Próba połączenia z serwerem Command and Control oznacza, iż użytkownik został już zainfekowany, zajrzyjcie więc na wszelki wypadek na stronę CyberTarczy, by sprawdzić stan bezpieczeństwa swojej domowej sieci. Nie zdziwcie się też, gdy uruchamiając przeglądarkę na swojej Neostradzie zobaczycie ostrzeżenie z CyberTarczy. Prosimy, przeczytajcie jego treść i wykonajcie zamieszczone w nim działania.