Groźny phishing na e-zdrowie – jakie mogą być konsekwencje?

CERT Orange Polska obserwuje wzmożony ruch SMS z podszyciem pod system e-zdrowie (P1). Celem atakujących są dane dostępowe pracowników ochrony zdrowia. Lekarze – zwracajcie szczególną uwagę na SMS-y z nadpisów P-1 ZDROWIE, ZDROWIE i podobnych.

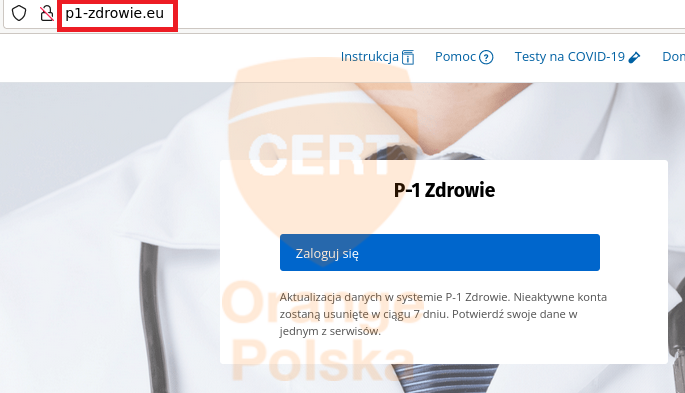

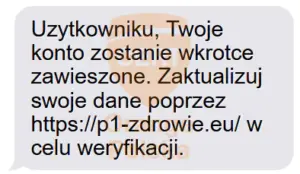

Tematem SMS-a jest rzekome zawieszenie konta w aplikacji e-zdrowie. Odbiorcy SMS-a mają kliknąć w załączony link, by zweryfikować swoje konto.

Czym jest system e-zdrowie P1?

System P1 to cyfrowa platforma gromadząca, przetwarzająca i udostępniająca dane medyczne pacjentów (e-recepty, e-skierowania, elektroniczna dokumentacja medyczna). Lekarze używają e-zdrowie P1 do znaczącego ułatwienia codziennej pracy przez cyfryzację procesów medycznych. Pacjent widzi natomiast efekty funkcjonowania tego systemu na Internetowym Koncie Pacjenta.

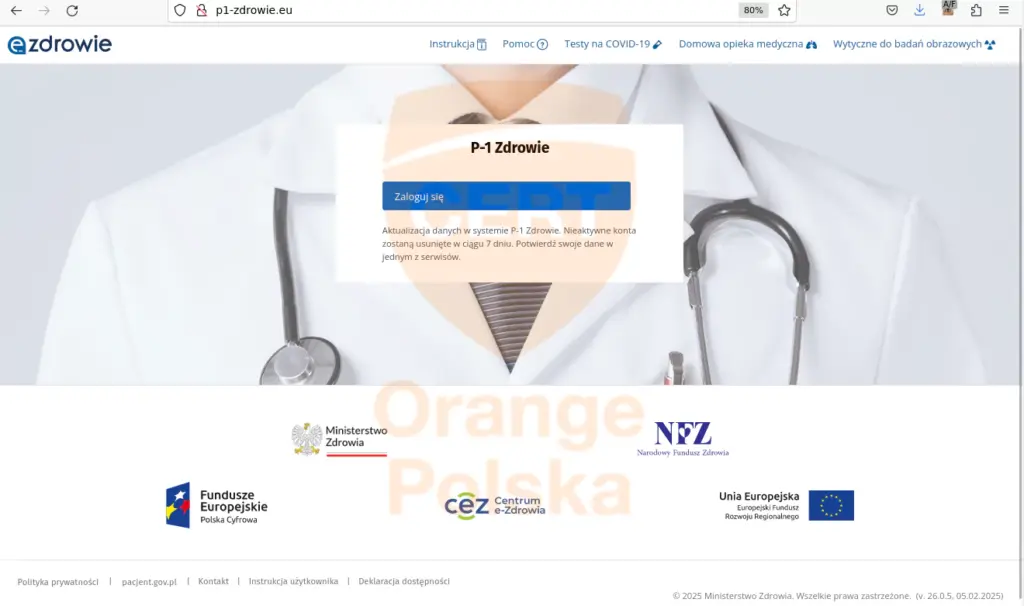

W opisywanym przypadku atakujący chcą wykraść dane dostępowe do systemów, których lekarze używają do zalogowania się do P1. Po kliknięciu w link pojawia się informacja o aktualizacji danych i ryzyku usunięcia rzekomo nieaktywnego konta w ciągu siedmiu dni.

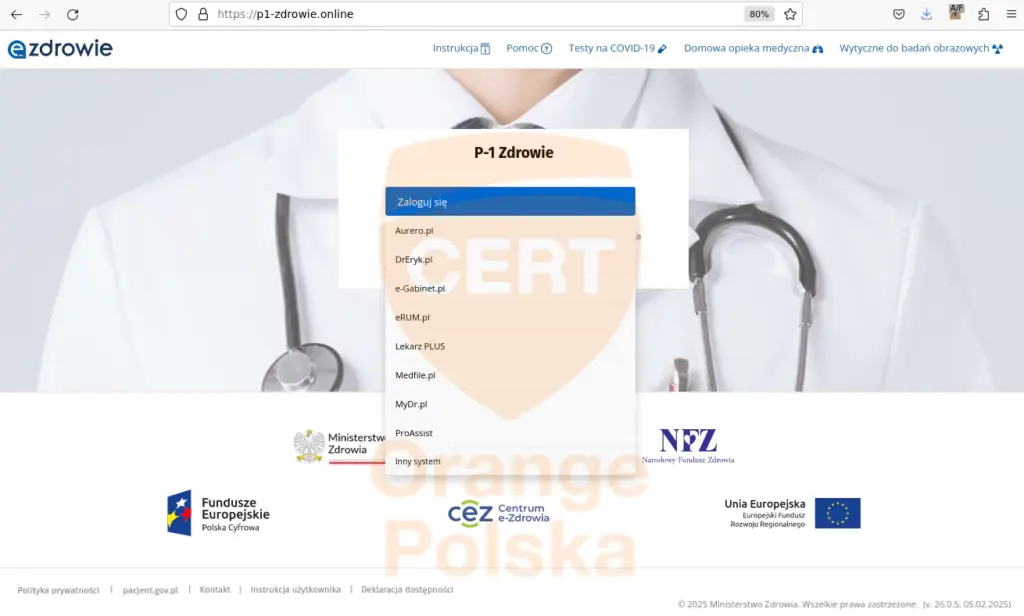

W tym celu musimy „potwierdzić swoje dane w jednym z serwisów”

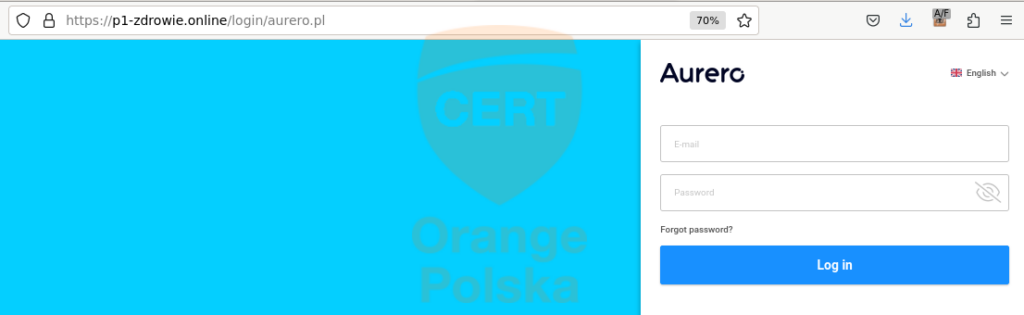

Po wyborze systemu jesteśmy przekierowywani do panelu będącego kopią 1:1 faktycznej aplikacji, którą lekarz wykorzystuje do logowania.

Jakie jest ryzyko?

Korzystanie z aplikacji, przez które logujemy się do systemu, jest możliwe wyłącznie przez pracowników służby zdrowia. Można jednak z dużym prawdopodobieństwem zakładać, że skoro używany jest on do e-recept i e-skierowań, osoba, która uzyska tam dostęp będzie mogła generować nieautoryzowane recepty oraz zwolnienia. Będzie się tak dziać niejako „na konto” osoby, która nierozważnie podała je na phishingowej stronie.

Oszuści przejmując login i hasło do jednego z systemów mogą wykonać tzw. password spraying, próbując wykorzystać te same poświadczenia logowania w innych serwisach. Doświadczenie wskazuje też, że wciąż wielu internautów używa tego samego hasła w wielu miejscach, konsekwencje nieuwagi mogą się więc okazać znacząco większe.

Domeny, które analizowaliśmy to p1-zdrowie[.]eu oraz GabinetLekarski[.]info, jednak biorąc pod uwagę skalę kampanii adresów będzie więcej. Uważajcie.

Orange Polska bierze udział w finansowanym przez Unię Europejską projekcie ThreatChase (ThreatChase – Open Platform for Protection against Phishing). Celem projektu jest stworzenie i wprowadzenie platformy wspomagającej strukturyzację danych w zakresie phishingowych adresów i domen oraz proaktywnie zapobiegającej skutkom ataków phishingowych. Obserwuj ThreatChase na LinkedIn.