Groźny phishing na klientów PKO BP

Obserwujemy zmasowaną, wyjątkowo groźną kampanię phishingową, kierowaną do klientów banku PKO BP. Jeśli macie konto w PKO BP, włącznie wyższy stopień uwagi i dajcie znak mniej świadomym znajomym/bliskim.

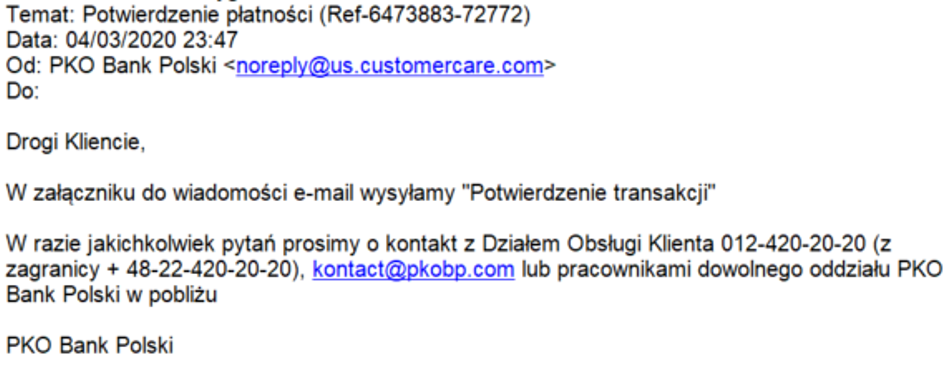

Do polskich internautów (nie tylko klientów PKO BP, co dowodzi, iż atakujący liczą na efekt skali, wierząc, że przynajmniej część potencjalnych ofiar okaże się klientami akurat tego banku) trafiają w ostatnich godzinach podobne maile:

Dołączone rzekome potwierdzenie płatności zawiera złośliwy skrypt, identyfikowany z GuLoaderem. który dostarcza na stacje trojana AgentTesla. Fakt, iż kampania jest wyjątkowo groźna, to efekt dwóch kwestii. Pierwsza – GuLoader do swojej aktywności wykorzystuje legalne serwisy chmurowe, co utrudnia jego blokowanie. Nie możemy bowiem blokować Dysku Google, czy (akurat w tym przypadku) OneDrive, a jedynie poddawać analizie kolejne próbki i zapobiegać połączeniom z serwerami Command&Control botnetów. Dodatkowo sam AgentTesla potrafi eksfiltrować dane bez pośrednictwa serwerów C&C, uniemożliwiając efektywne blokowanie tego typu ruchu.

W związku z powyższym – uważajcie. Czytajcie dokładnie wszystkie maile od banków, nie otwierajcie załączników bez uprzedniego potwierdzenia np. na infolinii. A my będziemy robić wszystko, co możemy, by ryzyko jak najbardziej ograniczyć.