Masz domenę w home.pl? Uważaj!

Przestępcy czasami są na tyle mili, że przysyłają swoje phishingowe maile bezpośrednio do nas. Nie ukrywamy jednak, że poniższy phishing na login i hasło do home.pl sprawił, że przez chwilę zastanawialiśmy się, czy nadawca podejrzewał nas o naiwność, czy to jednak zwykły wolumenowy phishing.

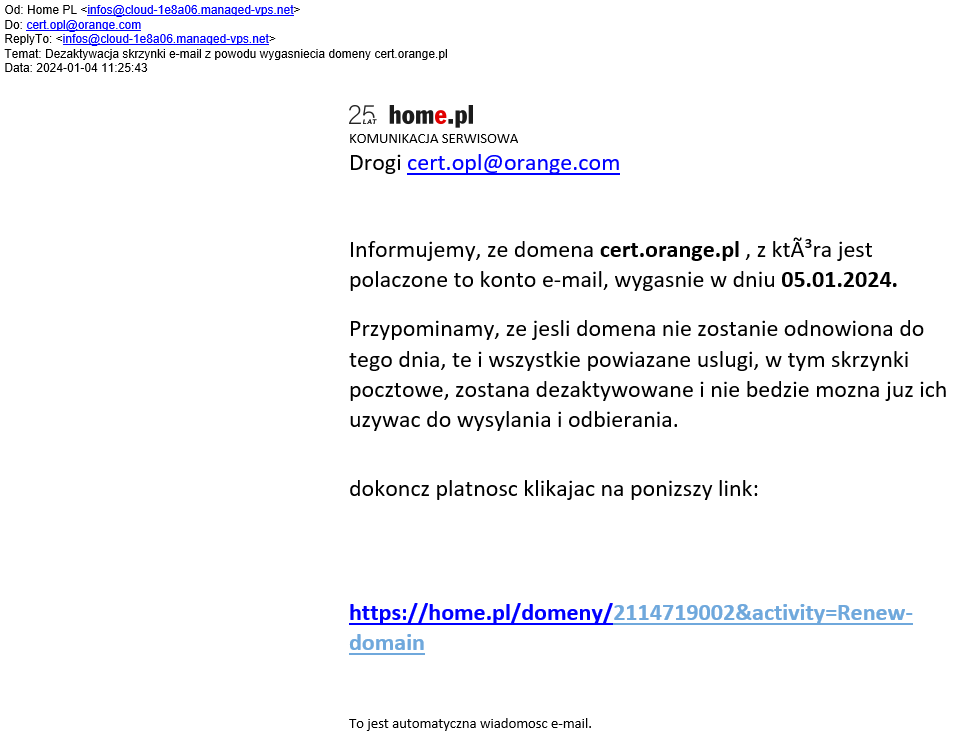

Próby wyciągnięcia danych logowania do panelu operatora domen zdarzają się w zasadzie cały czas, z mniejszą lub większą regularnością. Marki, pod które najczęściej podszywają się oszuści to wspominane home.pl i OVH. Nic dziwnego, to jedne z najpopularniejszych domeno-hostowni. Przypadek, który trafił do nas bezpośrednio dzisiaj wygląda tak:

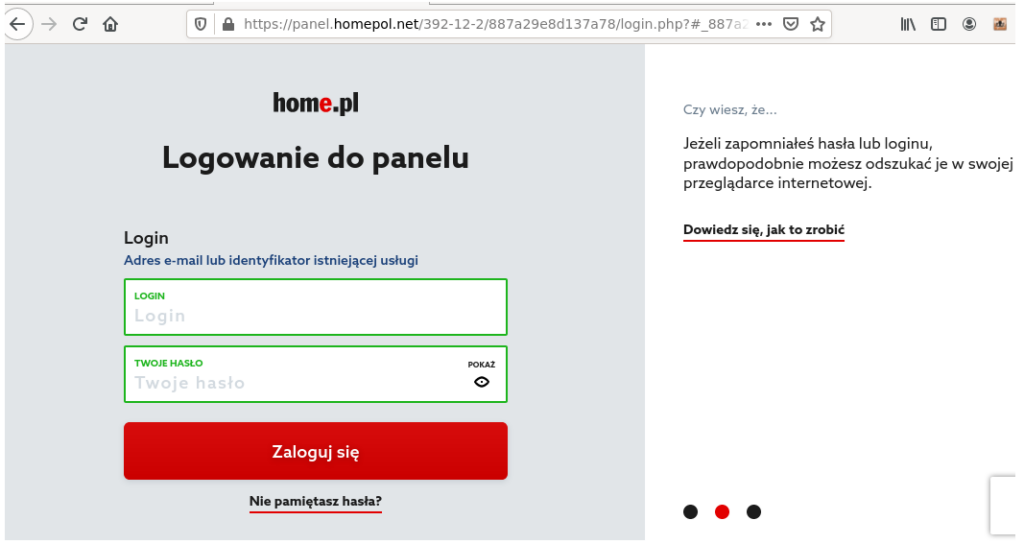

Ciekawostki? O, tych jest sporo. Nasza strona to subdomena, nie wymagająca odnawiania. Główna strona nie jest zarejestrowana w home.pl. Niespodzianką jest również fakt, że pod ciemnoniebieskim linkiem jest faktycznie podany adres taki, jak widać. Pod drugą częścią inny – hxxps://txantxangorria[.]eus/ i ten już przenosi na docelowy fałszywy. Co ciekawe, gdy odpaliliśmy go z niemieckiego IP w sandboxie – przeniósł na fałszywą witrynę… niemieckiego operatora domen! Z IP w naszym kraju pojawił się już „właściwy”.

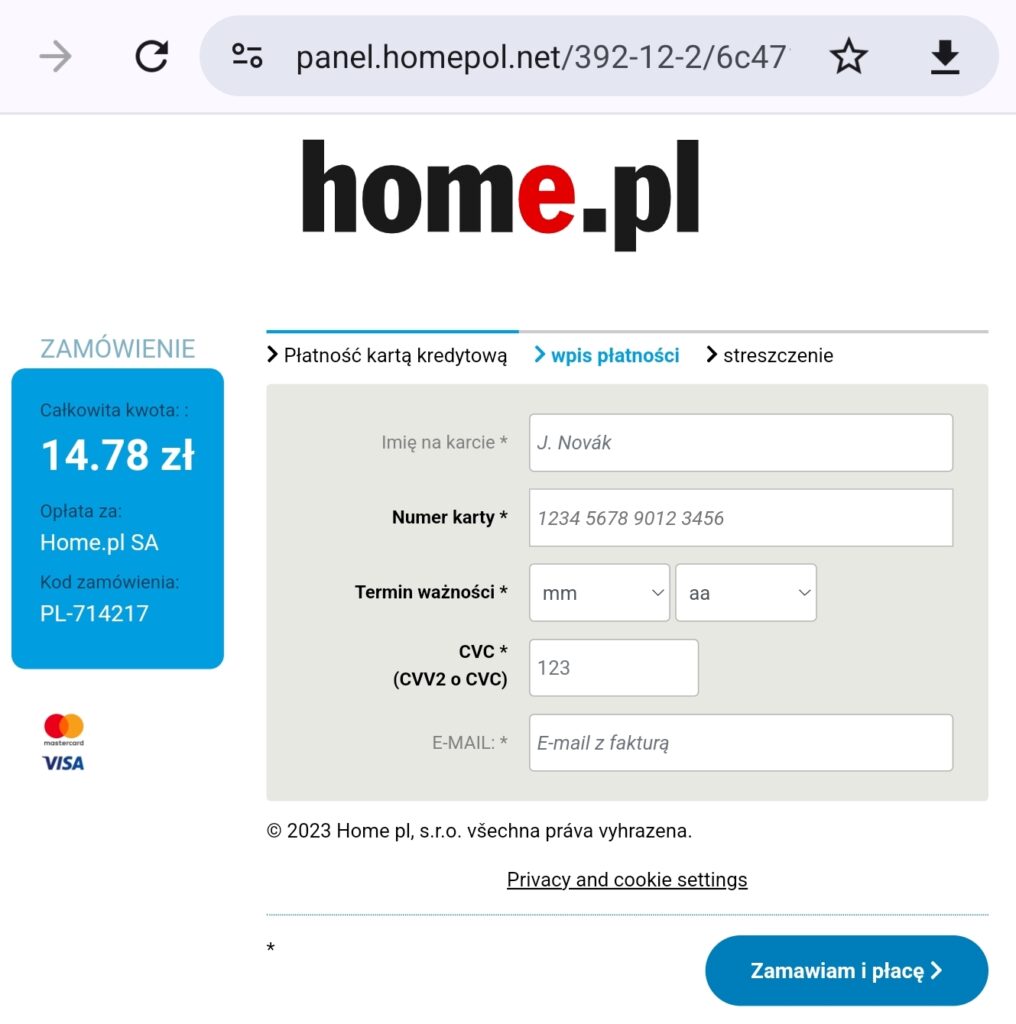

Co ciekawe, w pierwszej wersji maila, która do nas trafiła, przestępcy zapomnieli o drugiej części link, przekierowując docelowe ofiary do prawdziwego panelu home.pl. Tym razem – w sumie też standardowo – po wykradzeniu danych przestępca usiłuje nas jeszcze przekonać do podania danych karty płatniczej.