Nowe maile z Formbookiem

Raz na jakiś czas cyberprzestępcy wracają do swoich ulubionych rodzajów złośliwego oprogramowania. Tym razem przyszła pora na Formbooka, którego przez ostatnie miesiące raczej nie widywaliśmy.

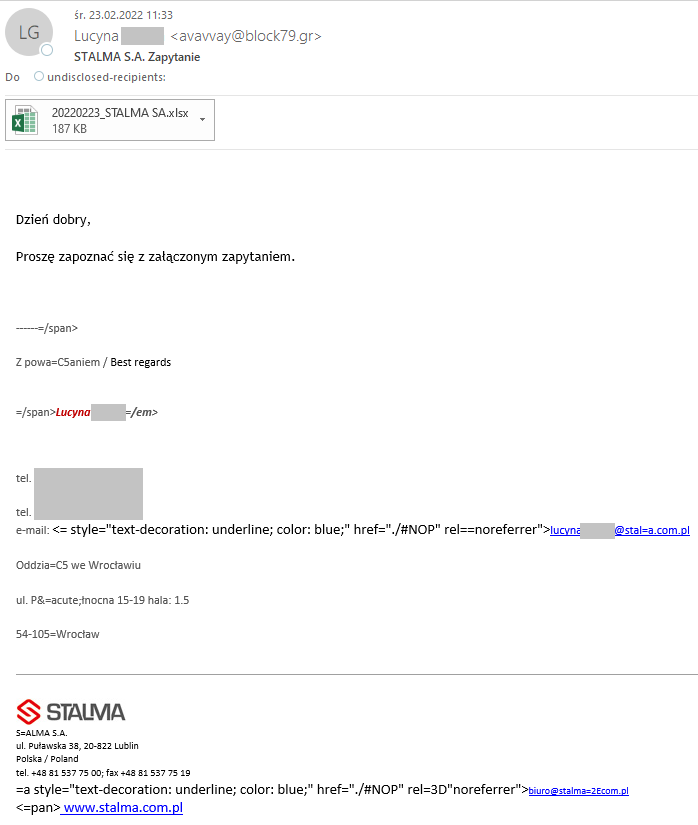

W aktualnym przypadku oszuści podszywają się pod istniejącą – w tej sytuacji Bogu ducha winną – firmę. Jeśli mail trafiłby do jej kontrahenta, bądź kogokolwiek branżowo związanego, ryzyko otwarcia załączonego pliku znacząco by wzrosło. Skąd dziwne literówki i kod w treści maila? Przyczyna może być dwojaka – albo błędy oszustów, bądź też przemyślana aktywność, by oszukać automatyczne systemy bezpieczeństwa.

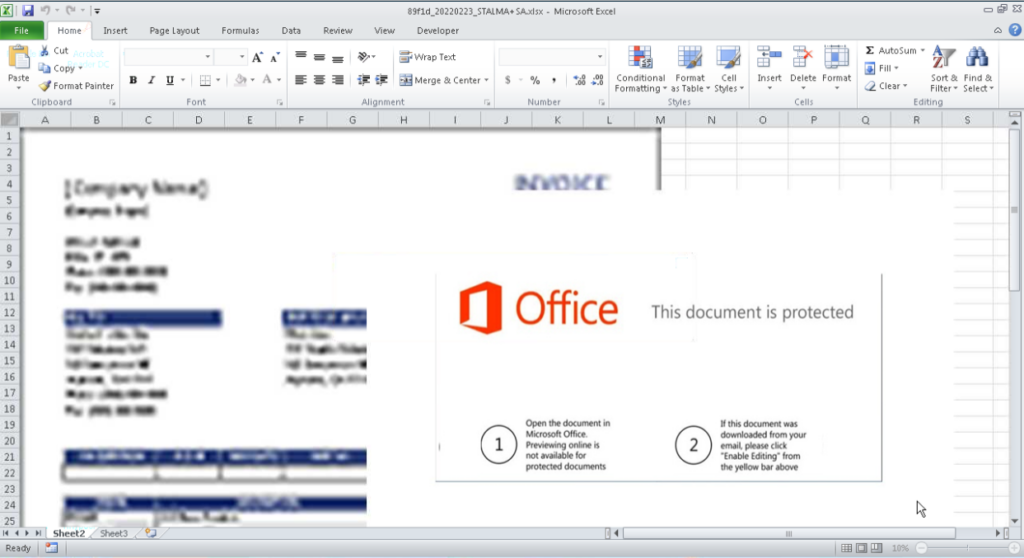

Sam plik – jak zwykle – uruchomi się po akceptacji makr. To znany nam już od dawna Formbook – stealer, wykradający szereg danych z zainfekowanego urządzenia, z naciskiem na treści powiązane z transakcjami finansowymi. Te ostatnie może również wykradać, używając wstrzykniętych bez wiedzy użytkownika stron, podszywających się pod witryny bankowe. Pisaliśmy o nim tutaj i tutaj w ubiegłym roku.

Indicators of Compromise

Złośliwy plik pobierany jest z adresu

hxxp://103[.]167.92.57/365cloud/vbc[.]exe.

Analizowana próbka – po odsianiu wabików – łączyła się natomiast z adresem C&C

hxxp://www[.]nugu.team/nazb