To nie „obciążenie karty” – to Ransomware Sigma

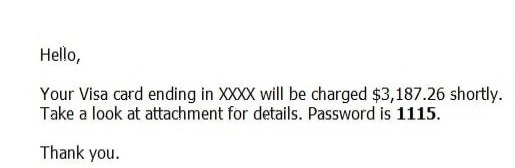

Do CERT Orange Polska trafiła próbka dość świeżego ransomware, Sigma. To klasyczny przypadek, grający na emocjach potencjalnej ofiary.

W dzisiejszych czasach większość z nas korzysta z kart płatniczych, więc ze sporym prawdopodobieństwem można założyć, że zobaczywszy, iż ktoś obciążył naszą kartę transakcją na wysoką kwotę, odruchowo kliknie w załącznik, a nawet wpisze podane hasło.

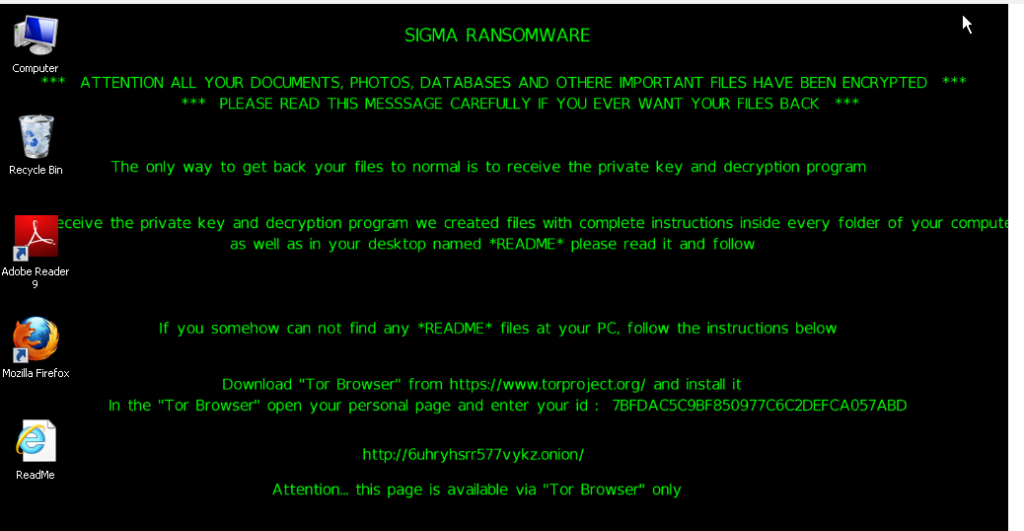

Jeśli tak zrobimy, dokument bez naszej wiedzy łączy się z siecią TOR, pobierając plik spod adresu hxxp://6vt4gbkwnjfnyo6g.onion.link/icon1.jpg. W kolejnym korku zmienia jego rozszerzenie na .exe i łączy się z adresem ip-api.com /json. Potem już tylko wymiana informacji z ukrytymi w sieciach TOR serwerami Command&Control, wymiana kluczy szyfrujących i zła wiadomość dla ofiary:

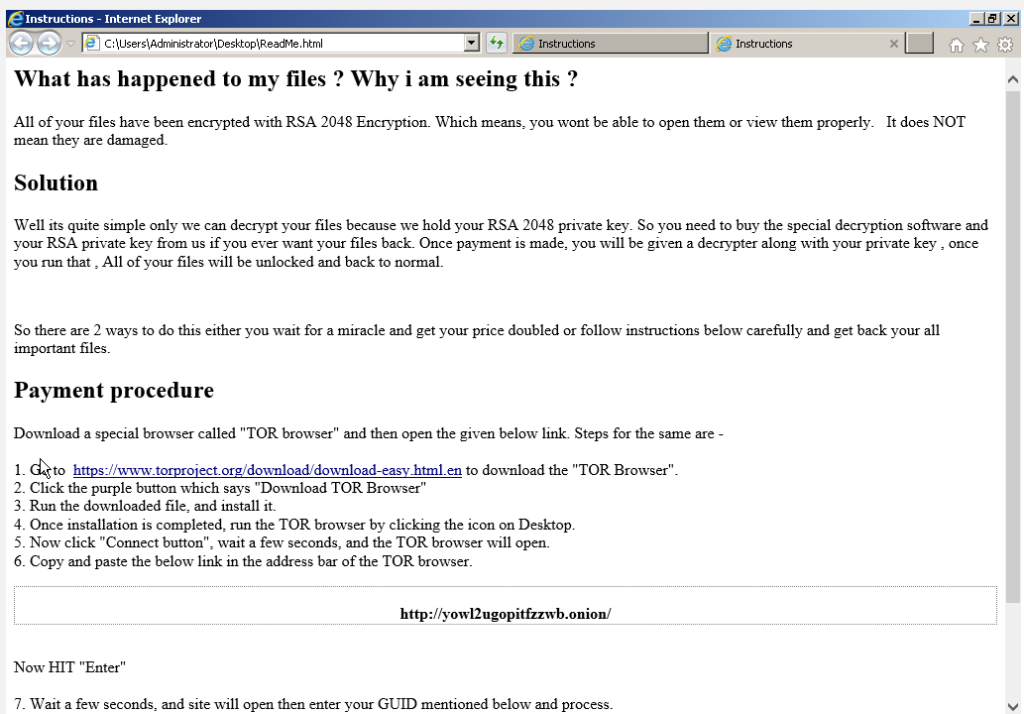

Autorzy instalowanego Ransomware Sigma, za odszyfrowanie naszych plików oczekują 1000 dolarów.