Wzrost liczby e-maili, podszywających się pod Delta Air Lines

Kolejna kampania złośliwego oprogramowania. Tym razem obserwujemy od kilku dni ataki phishingowe na klientów linii lotniczych Delta Air Lines. Fałszywe wiadomości e-mail zachęcają do kliknięcia w link i pobrania „informacji o statusie zamówienia biletu lotniczego”, który po otworzeniu infekuje komputer złośliwym oprogramowaniem.

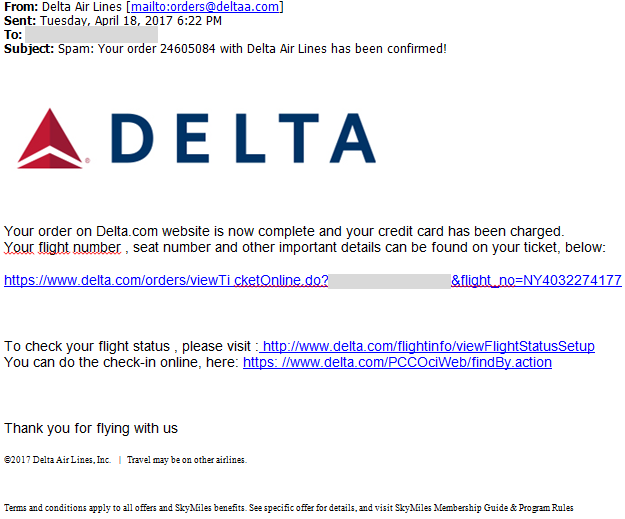

Przykładowa fałszywa wiadomość:

W opisie linku (wyświetlana nazwa) zawartego w treści wiadomości kryją się hiperłącza do różnych złośliwych domen, np.:

hxxp://aegisbenefits.net/view.php?id=NDEwMG1pY2hhbC5yb3NpYWtAb3JhbmdlLmNvbTU2NjY=

hxxp://tdsheetmetal.com/view.php?id=MjMzNG1pcm9zbGF3LmN6YXJuZWNraTJAb3JhbmdlLmNvbTAyNTM=

hxxp://jessicawill091716.net/view.php?id=Mjg4Mm1pY2hhbC5yb3NpYWtAb3JhbmdlLmNvbTIzMzY=

hxxp://tdsheetmetal.com/view.php?id=MTgzNm1pcm9zbGF3LmN6YXJuZWNraTJAb3JhbmdlLmNvbTUzODI=

Kliknięcie w link, przekieruje nas do strony z której będzie można pobrać dokument o strukturze nazwy wyglądającej następująco: DELTA_ticket_username.doc

Uruchomienie dokumentu wstrzykuje złośliwy kod (znany jako hanictor) do pamięci pod nazwą procesu systemowego: verclsid.exe. W dalszym kroku proces odwołuje się do kilku domen skąd pobiera dalsze instrukcje w tym URL, z których ma pobrać „właściwy” malware.

Najczęściej tą metodą dostarczany jest na stacje malware Pony dedykowany do kradzieży haseł używanych do uwierzytelnienia w popularnych serwisach webowych. W trakcie kampanii zidentyfikowaliśmy również malware o charakterze bankowym, zdolnym do przeprowadzenia ataków Man in the Browser na stacji użytkownika.

Użytkownicy sieci Orange Polska w chwili obecnej są chronieni za pomocą CyberTarczy przed zidentyfikowanymi wektorami ataku. W momencie próby otwarcia linku zawartego w treści wiadomości następuje przekierowanie na stronę informującą o zagrożeniu (https://alert.cert.orange.pl/).

Przypominamy, by nie odpowiadać na tego typu wiadomości, a także nie klikać w żadne linki, czy załączniki, przysłane za ich pośrednictwem!

Ponadto, warto przed kliknięciem czegokolwiek sprawdzić, czy spodziewaliśmy się czegokolwiek od tego nadawcy, można także zadzwonić do firmy, pod którą podszywają się oszuści i upewnić się, czy mamy do czynienia z prawdziwą informacją (biorąc numer ze strony, a nie z maila!).