Znów phishingi na polskie banki!

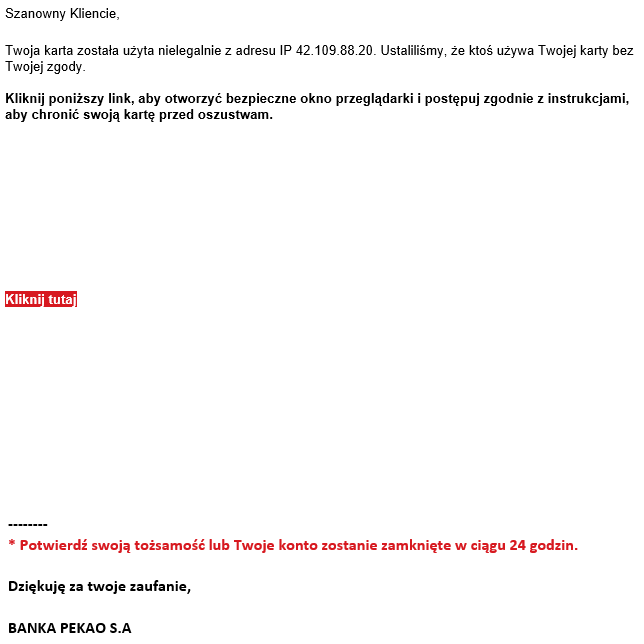

Wraca kampania phishingowa, o której pisaliśmy w poprzednim alercie, 2. sierpnia. Oszuści, kontaktując się z nami mailem, po raz kolejny sugerują, iż ktoś użył naszych danych uwierzytelniających, podając adres IP z którego rzekomo się logowano.

Tym razem jednak oszuści podszywają się nie tylko pod Pekao S.A. Do CERT Orange Polska trafiły również używane w obecnej kampanii korespondencja i witryny, podszywające się pod Santander Bank Polska i BNP Paribas.

Docelowe strony phishingowe:

hxxp://logistics[.]lsib.co.uk/PK/logowanie/uzytkownik/login.php?verification (Pekao S.A.)

hxxps://logistics[.]lsib.co.uk/SN/centrum24/web/login.php?verification (Santander)

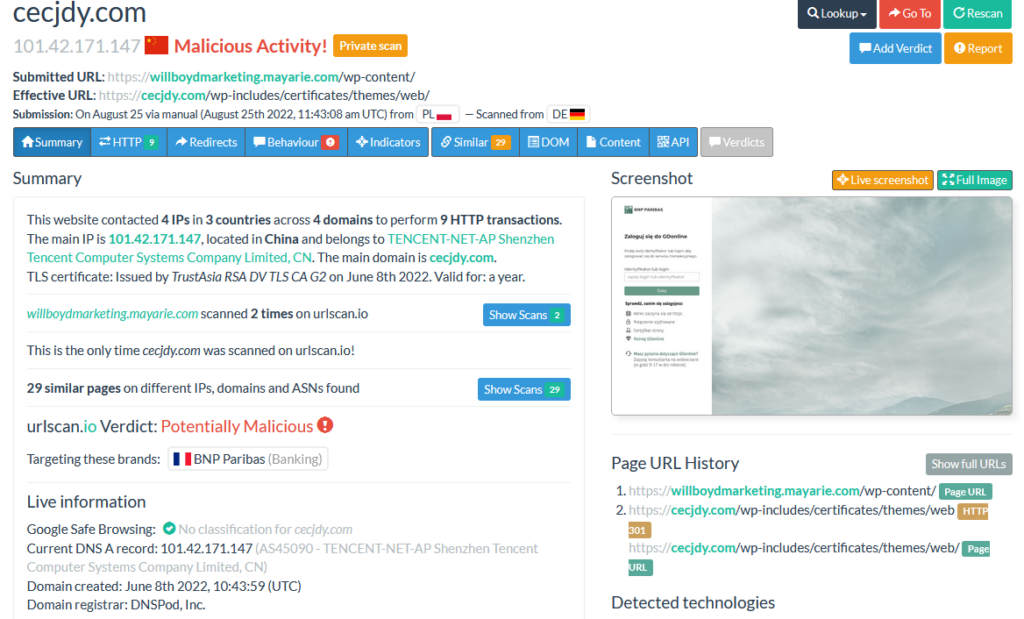

hxxps://cecjdy[.]com/wp-includes/certificates/themes/web/ (BNP Paribas)

Bazując zarówno na treści maili, jak i adresach witryn docelowych ostatnia z kampanii wydaje się nie mieć związku z pozostałymi. Nie czyni jej to jednak mniej niebezpieczną!

Pamiętaj! W przypadku otrzymania wiadomości o blokadzie karty, czy też możliwości uruchomienia nowej usługi (przypadek z maila udającego BNP Paribas) bezwzględnie sprawdź adres strony (najeżdżając na link w mailu – wtedy adres pokaże się nad kursorem lub na dole okna). A najlepiej po prostu od razu skontaktuj się z bankiem. No i oczywiście jeśli „blokuje Ci kartę” bank, z którego usług nie korzystacie, masz pewność, że to oszustwo.

Każdy faktyczny phishing lub podejrzaną wiadomość możesz także przesłać nam, na adres cert.opl@orange.com. Na pewno zrobimy z tego użytek, a Ty pomożesz innym internautom.