Czy zawsze warto iść na skróty?

Rola jednostki CERT w dzisiejszych czasach to nie jest coś, co da się wtłoczyć w jednoznaczne ramy. W epoce, w której internet jest jedną z podstaw ludzkiej egzystencji, „w sieci” jesteśmy w zasadzie wszędzie. Dlatego też nie ograniczamy się tylko do uniemożliwiania połączeń z sieci Orange Polska do potwierdzonych serwerów kontrolujących botnety, podstawiania stron CyberTarczy zamiast witryn phishingowych. Często edukujemy Was, czy to tutaj, czy na łamach Bloga Orange. A czasami piszemy o dobrych i… niezalecanych praktykach. Tak jak dzisiaj.

Jaka Anna, jaka Sandra?

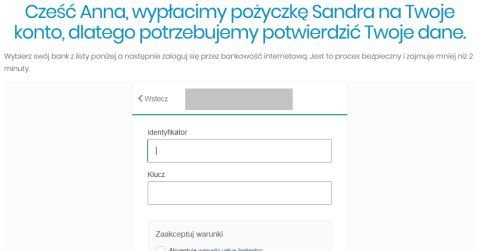

Pożyczki „chwilówki”. Dla jednych zmora dzisiejszych czasów – dla innych jedyna czasami metoda, by związać koniec z końcem. Nie zamierzamy nikogo pouczać, nie to jest naszym celem. Aktywność jednej z tego typu firma „sama przyszła” do naszego CERTu, gdy dostaliśmy maila o podejrzeniu phishingu od jednego z internautów. Trafił do niego SMS z ofertą pożyczki i skróconym linkiem http://xxxx.eu/SvxFQ (adres zanonimizowaliśmy). Pożyczki nie planował, więc wiadomość przysłał nam, a my po kliknięciu w link zobaczyliśmy coś takiego:

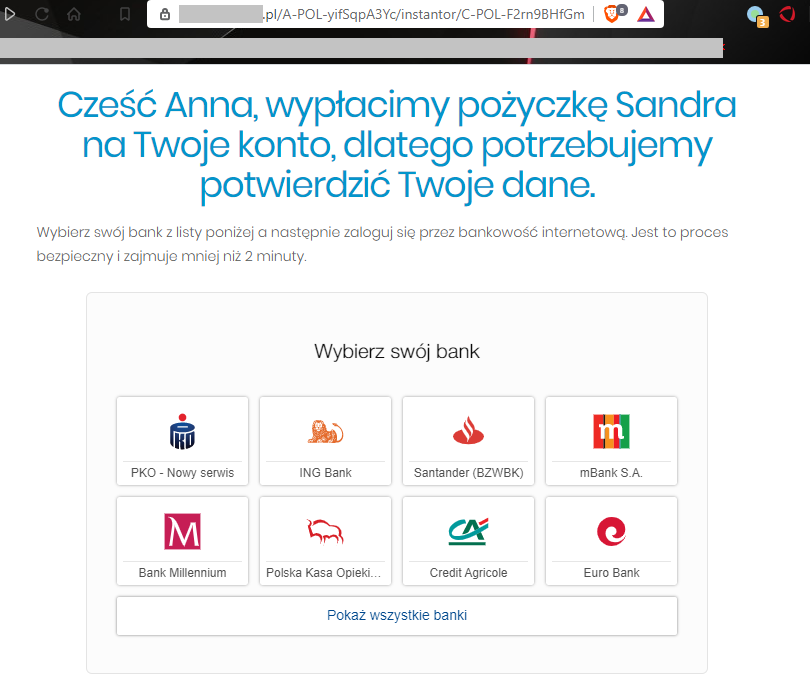

Nasz internauta jak można się było spodziewać nie tylko nie miał na imię Anna i nie wnioskował o żadną pożyczkę, ale na dodatek nie zna też żadnej Sandry! Nas jednakowoż zaintrygował fakt, że na ekranie widoczne są loga najpopularniejszych polskich banków (a pod linkiem pozostałych). Po kliknięciu w logo któregokolwiek w środku pojawia się ramka z ekranem logowania do banku, lecz adres witryny, na której jesteśmy, pozostaje niezmieniony:

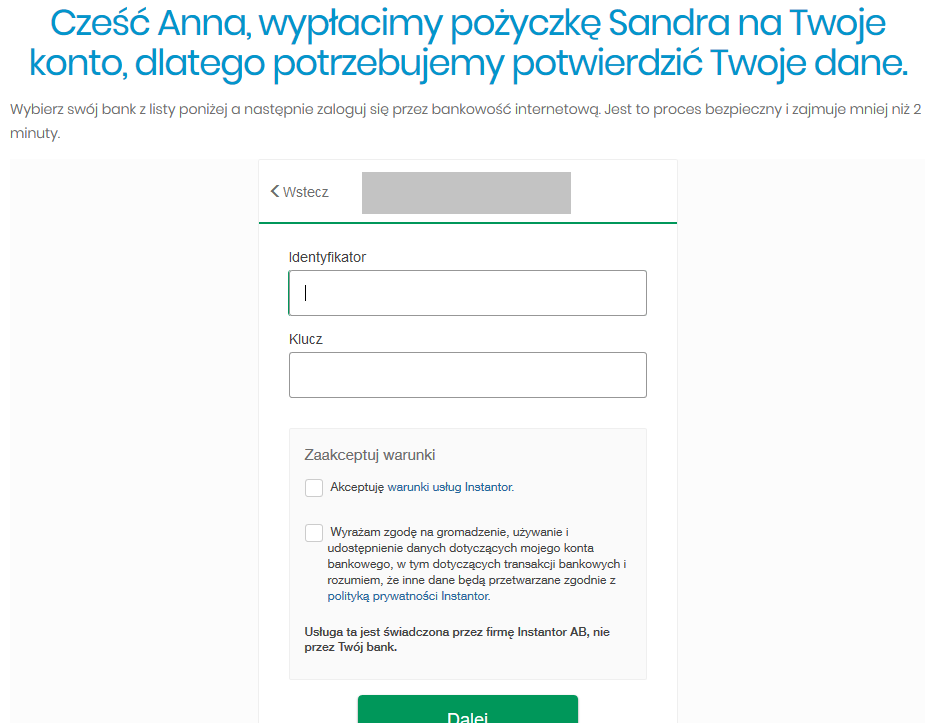

Każdy choć trochę świadomy w aspekcie cyberbezpieczeństwa internauta wie, że absolutnie nie wpisujemy poświadczeń logowania do e-bankowości na stronach innych, niż naszego banku. No chyba, że…

…korzystamy z usługi Instantor

I to jest ten moment, gdy warto wrócić do wstępu do tego tekstu, tego fragmentu, gdzie pisaliśmy o praktykach, których nie zalecamy. Bo z jednej strony w zasadzie wszystko jest w porządku. Nikt nie ukrywa, że korzystamy z usługi Instantor, musimy zaakceptować jej warunki i informację o polityce prywatności, a na koniec czytamy tłustym drukiem, że to nie nasz bank świadczy te usługi. Oczywiście sam Instantor jest firmą działającą legalnie, ze wszystkim niezbędnymi zgodami.

Nie zmienia to faktu, że sami odczuwalibyśmy duży dyskomfort, wykorzystując tego rodzaju usługę. Jak działa Instantor i inne tego typu firmy? Za Money.pl: „(…) łącząc się z rachunkiem bankowym, pobierają nie tylko dane posiadacza rachunku, ale również historię transakcji. Na podstawie tych informacji określana jest zdolność kredytowa. Firma pożyczkowa sprawdzi nie tylko wysokość dochodów, ale również ich ciągłość. Poza tym, posiadane zobowiązania. Wyciąg z konta z ostatnich 12 miesięcy mówi o kliencie wiele, dlatego firmy korzystające z tych rozwiązań, skracają wnioski pożyczkowe do podstawowych danych”. Dokładnie tak to wygląda. Dajemy firmie zewnętrznej zautomatyzowany dostęp do danych prywatnych, wrażliwych, wręcz intymnych, za cenę iluzorycznej oszczędności czasu. Warto się zastanowić, czy zyskanie czasami dnia, a czasami nawet zaledwie niecałej… godziny w czasie rozpatrywania wniosku kredytowego, warte jest pójścia pod prąd wszystkiemu, czego Was uczymy w zakresie świadomych, bezpiecznych zachowań w internecie? Można dać obcemu klucze do domu i zaufać, że nie wyniesie niczego poza dobrymi wrażeniami, ale dla wielu z nas taka sytuacja byłaby zbyt intymna i mogliby poczuć się obnażeni.

Warto pamiętać, że nasze życie w sieci różni się od „offline’owego” tylko miejsce, w którym się dzieje. I w sieci też czasami warto dłużej pomyśleć, zanim podejmiemy decyzje, związane np. z naszymi finansami.

No i nie zapominajmy o agresywnym marketingu. Nie było żadnej Anny i Sandry. Był tylko prostacki socjotechniczny sposób na zareklamowanie usługi, wyglądający jak książkowy przykład phishingu.