Malvertisment, czyli biznes pełną gębą

Nadchodzą wakacje, nawet cyfrowi przestępcy się nieco uspokajają (oby nie była to cisza przed burzą…). Może więc warto przeczytać kolejny materiał z Raportu CERT Orange Polska 2018? Dziś naszym tematem jest malvertisement. Co to jest? Zapraszamy do lektury, a najlepiej rzecz jasna do przeczytania całego Raportu!

Złośliwe reklamy, czyli malvertisment to rodzaj sieciowego ataku, w którym kod ukryty pośrednio lub bezpośrednio w wyświetlanej reklamie prowadzi do infekcji urządzenia ofiary złośliwym lub potencjalnie szkodliwym oprogramowaniem.

Współczesny marketing już dawno odkrył, że złota zasada polityki: „Nikt nie może Ci tyle dać, ile ja mogę Ci obiecać” świetnie sprawdza się w tworzeniu reklam. Tymi samymi prawami rządzą się też reklamy złośliwe, które w 2018 roku stanowiły trzecią część wszystkich zagrożeń zidentyfikowanych w sieci Orange Polska.

Kolorowe banery, przyciągające wzrok kuszące hasła, obietnice nagród, nagość czy łamiące tematy tabu treści stanowią najczęstsze tło do dystrybucji tego typu reklam.

W przypadku tego zagrożenia na dalszy plan schodzi poziom zaufania odwiedzanej strony, baner reklamowy może zaatakować zza monitora podczas przeglądania portali informacyjnych, jak i w trakcie pobierania oprogramowania z niekoniecznie legalnego źródła.

Rzecz jasna, im bliżej szarej strefy, tym cyberprzestępcy mają większe możliwości na umieszczanie swoich treści. Po pierwsze, użytkownik korzystając z serwisów oferujących obejrzenie najnowszych filmów i seriali online bez płacenia za usługi Netflixa, HBO czy Amazona, ma z reguły więcej determinacji by dotrwać do końca wyświetlanych reklam, pozamykać wszystkie wyskakujące po drodze okienka, a czasem także na czas załadowania filmu wyłączyć ochronę przeglądarki, która mniej lub bardziej skutecznie blokuje wyświetlanie niechcianych pop-upów.

W obliczu nowego odcinka Gry o Tron na dalszy plan schodzi bezpieczeństwo własnych danych, od środków płatniczych na prywatnych zdjęciach i hasłach do kont społecznościowych kończąc.

Biorąc pod uwagę powyższy scenariusz, można pokusić się o tezę, że powszechność malvertismentu na stacjach końcowych zawdzięczamy zatem przede wszystkim niskiej świadomości użytkowników traktujących ten rodzaj złośliwej aktywności jako zwykłą, nachalną reklamę, lub coś, z czym każde oprogramowanie antywirusowe upora się bez żadnych problemów?

W dużej mierze tak. Ale nie tylko.

Jak już pisaliśmy lwia część infekcji, kradzieży i wyłudzeń odbywa się z wykorzystaniem aksjomatów bazujących na ludzkich skojarzeniach. Ludzie przyzwyczajeni do płatności przez internet, bez wahania otwierają otrzymaną fakturę od dostawcy energii, a Ci przekierowani na fałszywą stronę serwisu Dotpay, zwiedzeni wezwaniem do dopłaty złotówki do przesyłki kurierskiej nie zastanawiają się zwykle zbyt długo jak mogła powstać tak dziwna rozbieżność.

Malvertisment działa w oparciu o identyczne schematy, jednocześnie mając do dyspozycji o wiele bogatsze spectrum możliwości.

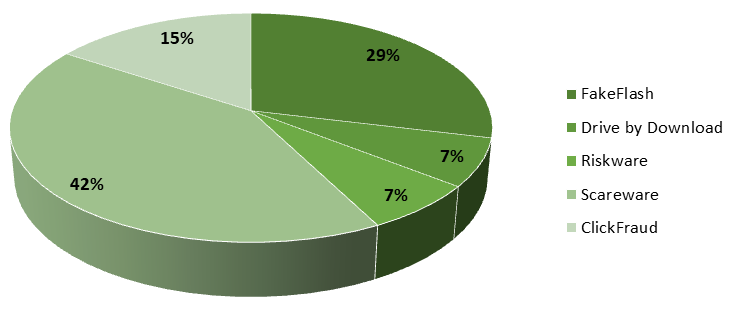

Rodzaje malvertismentu identyfikowane w 2018 roku

Jak wskazuje powyższy wykres tylko 7 procent wszystkich reklam przekierowywało na strony, z których na stacje użytkownika dostarczane było (najczęściej za pomocą paczek exploit kitów) złośliwe oprogramowanie.

Przeważająca większość to zdarzenia, w których cyberprzestępcy z pomocą starannie przygotowanej wizualnej, a niekiedy wręcz audiowizualnej treści, starają się przekonać użytkownika, żeby on sam i w dobrej wierze wszedł w interakcje z daną reklamą.

Liderem w tym względzie były fałszywe zawiadomienia o konieczności aktualizacji oprogramowania Adobe Flash Player, zatem do listy znanych i dobrze opisanych podatności Flashowych dołączyła także socjotechnika.

W efekcie tej kampanii na stacje dostarczana była koparka kryptowaluty Monero Xmrig, która jako narzędzie wykorzystywana jest również przez świadomych użytkowników, a zatem nie jest z definicji traktowana przez silniki AV jako złośliwa.

O FakeAV nikomu przypominać nie trzeba. Ten sięgający początków złośliwego oprogramowania zabieg, mający na celu wprawić użytkownika w poczucie zagrożenia i zmusić do wykonania konkretnej interakcji nadal regularnie znajduje ofiary, gotowe zapłacić za „pełną wersję oprogramowania”, pobrać dodatkową aplikację, albo wykonać połączenie pod podany na ekranie numer obciążający stan konta na astronomiczną kwotę.

Jednak kolejne udane kampanie pokazują, że scareware nie musi być wcale taki straszny. Coraz częściej zdarza się, że do udanego wyłudzenia wystarczy wyłącznie fałszywa promocja czy wygrany z kapelusza konkurs, w którym, żeby odebrać nagrodę trzeba tylko podać swoje dane i opłacić kuriera w zamian za najnowszego IPhone-a.

Jak dotąd żaden antywirus nie uporał się z tematem ludzkiej naiwności, a to właśnie ona stanowi największą podatność końcowych urządzeń użytkowników internetu.