Przestępcy straszą… policją!

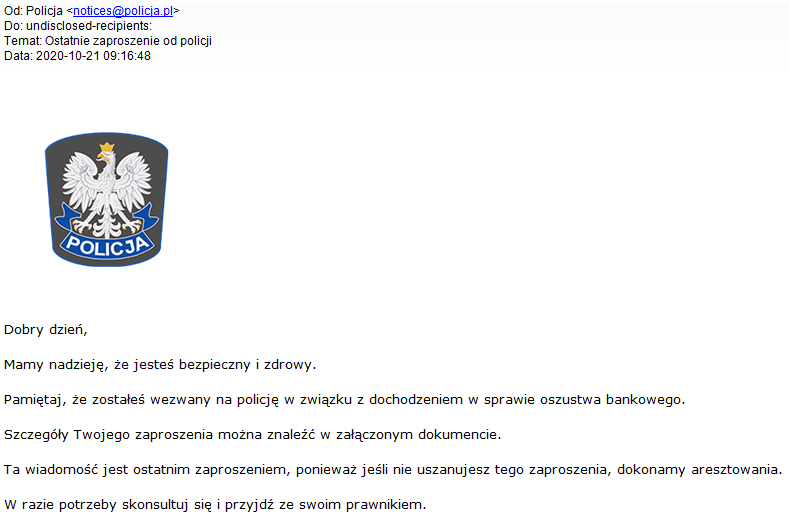

Kolejny dzień – kolejna socjotechniczna sztuczka przestępców. Tym razem do naszej CERTowej skrzynki trafił mail z Komendy Głównej Policji. Co więcej, podpisany przez nie byle kogo – samego komendanta (czy też, wg. nomenklatury użytej w wiadomości) „Inspektora Głównego Policji”.

Zaproszenie do aresztowania

My możemy sobie zażartować, bo dla wprawnego oka pachnie to na milę phishingiem. Jesteśmy jednak w stanie wyobrazić sobie ludzi, których taka wiadomość naprawdę bardzo zestresuje.

Na pierwszy rzut oka wygląda poważnie. Adres w domenie @policja.pl (swoją drogą jesteśmy bardzo zaskoczeni, że adres w tak kluczowej domenie da się zespoofować). Niektóry z Was mogłoby już na początku zadziwić konto notices@ – jeśli już, to z konta o angielskiej nazwie oczekiwalibyśmy maili w takimż języku.

„Dobry dzień” to też nie jest zwrot, używany w naszym języku, a połączenie pytania o zdrowie i bezpieczeństwo z „zaproszeniem” (i potencjalnym aresztowaniem) – nie wiemy jak u Was, ale u nas budzi spory dysonans. No i ciężko nam wyobrazić sobie organy ścigania informujące tak po prostu o zbliżającym się aresztowaniu…

A w załączniku RAT

Jak się domyślacie, kluczem jest załączony dokument. A w nim oczywiście nie ma żadne go zaproszenia. Po otwarciu pliku ISO (co ciekawe w naszym przypadku noszącego nazwę PKO.iso) i kliknięciu w zawarty w nim plik exe zainstalujemy na naszym komputerze trojana zdalnego dostępu (Remote Access Trojan, RAT) Remcos. Jego sposobowi działania szczegółowo przyglądaliśmy się już niemal półtora roku temu.

Analizowany przez nas egzemplarz usiłował zaciągnąć kolejny malware z Discorda (hxxps://cdn.discordapp.com/attachments/753120711077396523/766198991351447582/Xqqjbbb). To kolejny przypadek, gdy przestępcy sięgają po ogólnodostępne serwisy o wysokiej renomie, by hostować tam złośliwe treści. Akurat stamtąd malware zniknął zanim położyliśmy na nim nasze ręce i analizatory, ale inna odnaleziona próbka pomogła odnaleźć serwer C&C pod adresem storyofpadi.ddns.net.

Uważajcie na siebie. A jeśli dostaniecie mail, sprawiający wrażenie podszywania się pod policję, po prostu spytajcie domniemanego nadawcy. No i nie zaszkodzi jeśli wyślecie go nam, na cert.opl@orange.com. Pomożecie wtedy innym internautom.