Za kotarą u oszustów – odcinek 1

Dzisiaj u nas wyjątkowy czas – wpis gościnny. Na nasze łamy po raz pierwszy (ale nie ostatni, bo – jak przystało na porządny serial – ten odcinek urwie się cliffhangerem, by niebawem zostać dokończonym) trafia Ag_t. Czemu pseudonim? Skoro ktoś napisał ciekawy tekst, to czemu nie mamy spełnić jego życzenia?

Za siedmioma górami, za siedmioma lasami…

…a w zasadzie za loginem i hasłem do jednego z portali ogłoszeniowych lub usługowych. Czy to OLX, Allegro, czy może BlaBlaCar – to już nie ma znaczenia. Phishing i tak się stanie! Zapraszamy Was w podróż, w trakcie której zdradzimy Wam, co robią przestępcy i jak uniknąć bycia ofiarą jednej z najczęściej wykorzystywanych obecnie metod przestępczych.

Gotowi? Lepiej bądźcie, bo właśnie zaczynamy!

Rzecz dzieje się w świecie o nazwie Internet, w jednym z miast handlowo-usługowych, powiedzmy tym razem OLX. Pani A. jest szczęśliwą małżonką Pana B. Od bajkowego ślubu minęło kilku miesięcy, a suknia ślubna Pani A. w szafie niepotrzebnie się kurzy. Wpadła zatem na świetny pomysł: wystawi ją na sprzedaż, odzyska część pieniędzy, zrobi miejsce w szafie… Same plusy, do dzieła!

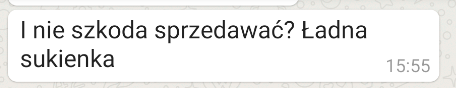

Razem z Panem B. opisali, co mają na sprzedaż, wyznaczyli cenę i opublikowali ogłoszenie. Nie minęło 30 minut, gdy zgłosił się ktoś zainteresowany zakupem. Wow, jak szybko! Tylko dlaczego napisał na WhatsAppie? Nieważne, pewnie mu tak wygodnie, w sumie i Pani A., i Pan B. też lubią ten komunikator.

Zainteresowany zakupem zadaje kilka pytań:

- czy suknia czysta

- czy nie podarta

- czy ma wady

Odpowiadają gromko: „Jakie wady, stan idealny!”

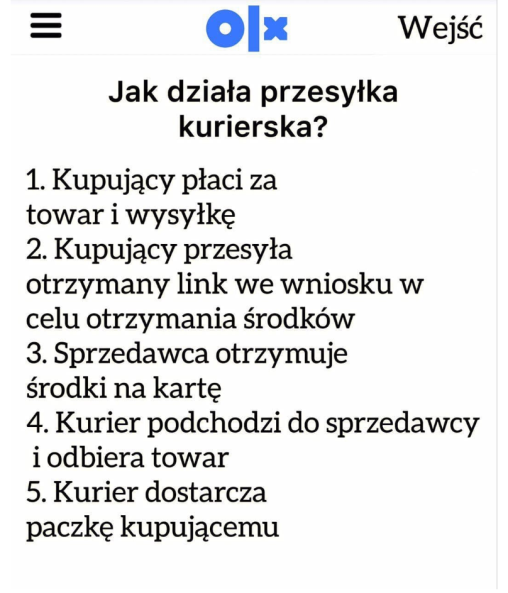

Kupujący jest zadowolony, bierze! Ileż to szczęścia: tak szybko się zgłosił, chce kupić i nie targuje się o cenę! To wystawienie sukienki to jednak był świetny pomysł. A kupujący do tego deklaruje, że dba o bezpieczeństwo transakcji, proponuje usługę „Dostawy OLX”. Młode małżeństwo nie zna tej usługi, ale chętnie ją pozna. Kupujący tłumaczy, ba, nawet instrukcję przysłał!

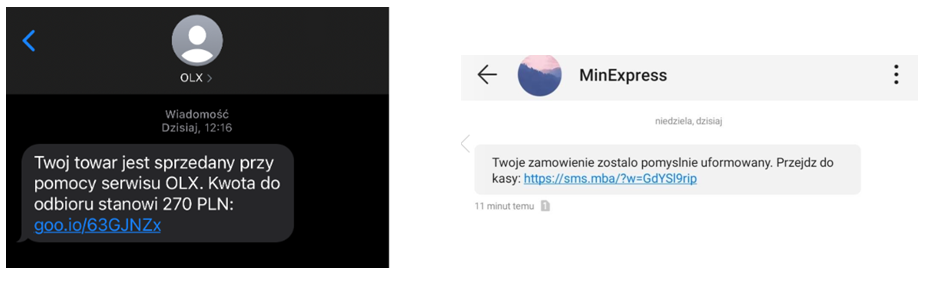

On wpłaca środki, Pani A. i Pan B. odbierają je sobie, przyjeżdża kurier, pakuje towar i tyle. Małżeństwo się zgadza, mija chwila i słychać dźwięk przychodzącego SMS w telefonie Pana B. (tak, to jego numer był podany w ogłoszeniu). Nadawca „OLX”, w treści informacja, że należy odebrać pieniądze.

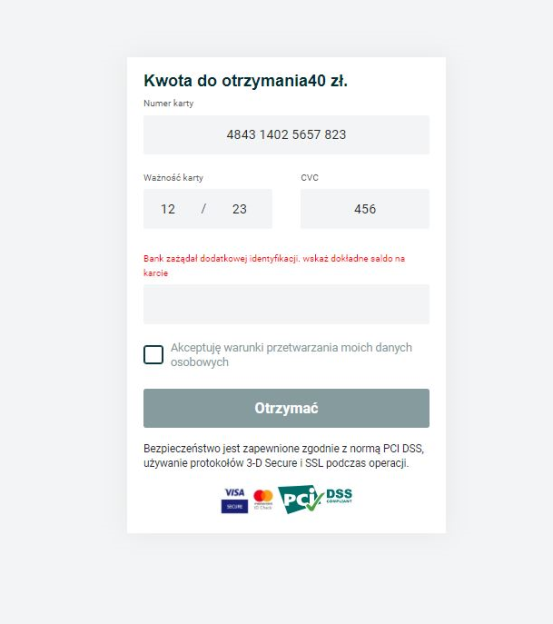

Wchodzą w link, (o!) widzą swój towar, hm…. muszą podać dane karty – okej, przecież jak oddawali w sklepie mikser (nietrafiony prezent ślubny) to pieniądze też przyszły na kartę. Podają, kolejny krok to wpisanie salda. Pewnie taka weryfikacja z Banku.

Zastanawiają się chwilę, bo to jednak trochę dziwne, z drugiej strony, nawet jak ktoś pozna ich stan salda to nic nie zmieni, przecież nie wypłaci ich pieniędzy (tak, tak…), znów dźwięk przychodzącego SMS („Every Day I Love You” Boyzone, ich pierwszy taniec, melodia wywołuje uśmiech na ich twarzach). W dobrych nastrojach, Pan B. przepisuje kod z SMSa na stronie i… wyskakuje błąd, jak to? Informują o tym swojego kupującego, ten twierdzi, że nie wie o co chodzi. Prosi żeby spróbowali jeszcze raz, przychodzi kolejny kod, a potem następny, wreszcie Pani A. proponuje załatwić sprawę „za pobraniem”, albo przelewem na konto. Kupujący się nie zgadza, przecież on już wpłacił środki i nie może ich odzyskać! Robi się nerwowo, Pan B. chce zadzwonić do banku, kupujący twierdzi, że to nie ma sensu, prosi żeby małżeństwo porozmawiało z pomocą na stronie, Ci ochoczo się do tego zabierają i… ciąg dalszy niebawem nastąpi.

A zanim nastąpi, przenalizujmy

Co tak naprawdę właśnie miało miejsce?

Przede wszystkim musimy zrozumieć, że w tym przestępstwie, ofiarą (a używając terminologii oszustów – „mamutem”) jest sprzedający. Grupy przestępcze doskonale zdają sobie sprawę, że łatwiej oszukać osoby, wystawiające rzeczy, które trudniej się sprzedają. Dodatkowo, jak na wytrawnych (z każdą kampanią coraz więcej praktyki) socjotechników przystało, wiedzą też, że jeżeli wykorzystają ogłoszenie w krótkim czasie po dodaniu go, to wystawiający jest:

- nadal bardzo zaangażowany, ma dużą chęć sprzedaży,

- szczęśliwy i zadowolony, że tak szybko ktoś się zainteresował ogłoszeniem.

A co to oznacza? To, że zwykle jest też mniej uważny.

Gdzie przestępcy łowią swoje ofiary? W Polsce na kilku już serwisach, m.in.:

- OLX

- Allegro Lokalnie

- BlaBlaCar

- Ozone

- Gumtree

a także podszywają się pod usługi kurierskie, takie jak:

- DHL

- Inpost

- Uber

Ważnym elementem jest też to, że zazwyczaj przestępca odzywa się do ofiary przez komunikator. W Polsce przeważa WhatsApp. Znane są nam jednak przypadki, w których przestępcy prowadzili rozmowę z ofiarami bezpośrednio poprzez serwis ogłoszeniowo/usługowy. Na początku rozmowy przestępca zadaje kilka pytań dotyczących przedmiotu/usługi, ma to na celu wzbudzenie zaufania kupującego. Następnie dostarcza mu link do strony phishingowej. Znane są trzy sposoby dostarczenia:

- w trakcie rozmowy na komunikatorze

- SMSem

- e-mailem

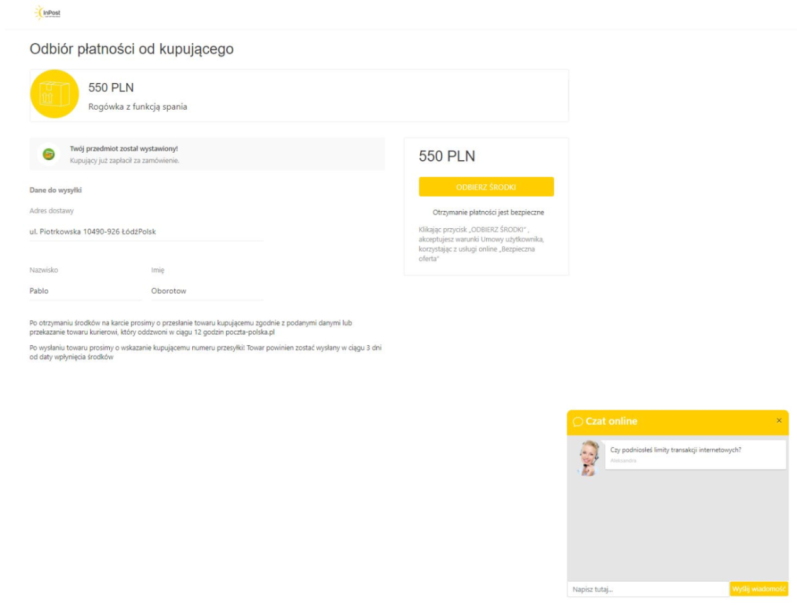

Fałszywe witryny przygotowane są bardzo sprawnie i w efekcie po wejściu na stronę, „mamut” zobaczy zdjęcie i szczegóły ze swojego ogłoszenia. To kolejny element, mający na celu wzbudzić zaufania i uśpienie ewentualnych podejrzeń sprzedającego. Jak pokazują statystyki, skuteczny – mimo tego, że na stronie są często liczne literówki, wiele osób i tak wpisuje dane swojej karty płatniczej, czy dane uwierzytelniające do bankowości elektronicznej.

Ok. listopada 2020 przestępcy zorientowali się, że nawet wyłudzając dane karty, de facto i tak mają kota w worku (albo „phishing Schroedingera”). Bo przecież nie mogą sprawdzić czy w ogóle (a jeśli tak, to ile?) pieniędzy/limitów ma ofiara. Wprowadzili zatem kolejny element, „weryfikacja salda”. Co ciekawe, ustawili też próg (w zależności od phishing kitu to ok. 400 -500zł). Jeżeli ofiara wpisze w tym polu mniejszą kwotę, otrzyma komunikat o błędzie, a obsługujący narzędzie poinformuje ją o konieczności użycia innej karty. Oszuści mają tupet do tego stopnia, że potrafią zaproponował kartę kogoś z rodziny lub znajomego. A dalej jest już standardowo, pojawia się okno do wpisania kodu akceptacji/3DSecure. W treści wiadomości jest co prawda informacja o całkowicie innej transakcji, ale niech pierwszy kamieniem rzuci ten, kto przeczytał wszystkie SMSy z banku.

Przestępcy zaczynają więc wyciągać pieniądze, podczas, gdy ofiara widzi komunikat o kolejnych rzekomych błędach. Tym sposobem wyłudzane są od niej kolejne kody do systemu transakcyjnego…