Fałszywe maile podszywające się pod Orange!

Dosłownie kilka chwil temu wpadły do nas dwa nowe oszustwa, podszywające się pod Orange Polska. Jedno udaje fakturę za usługi telekomunikacyjne, drugie zaś informuje o rzekomym błędzie przy przedłużaniu usług. Liczba zgłoszeń, które dotarły do CERT Orange Polska, wskazuje na to, że mamy do czynienia z wyjątkowo dużą, jak na ostatnie tygodnie, falą fałszywych wiadomości mailowych.

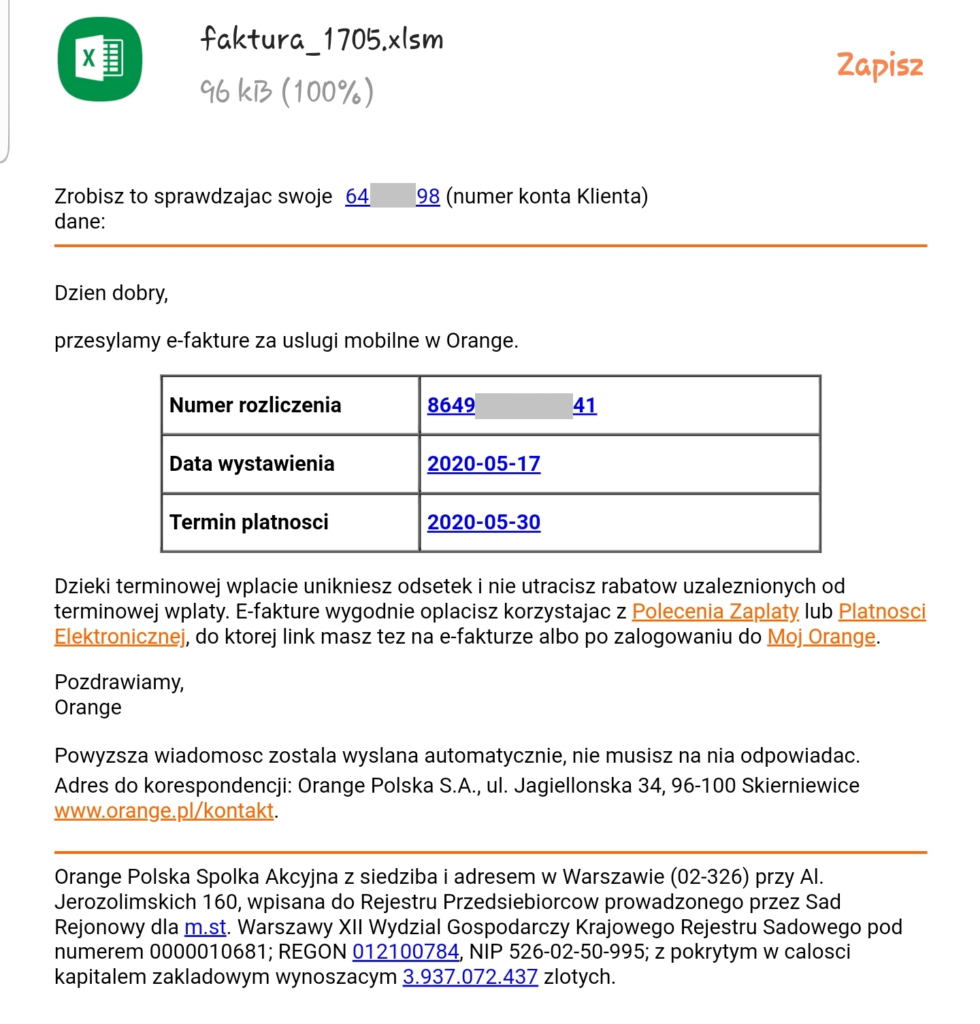

Pierwszy przykład to klasyczna już rzekoma faktura do opłacenia:

Tym razem do wiadomości dołączony jest plik w formacie xlsm, zainfekowany trojanem Danabot. IoC znajdziecie na końcu tekstu.

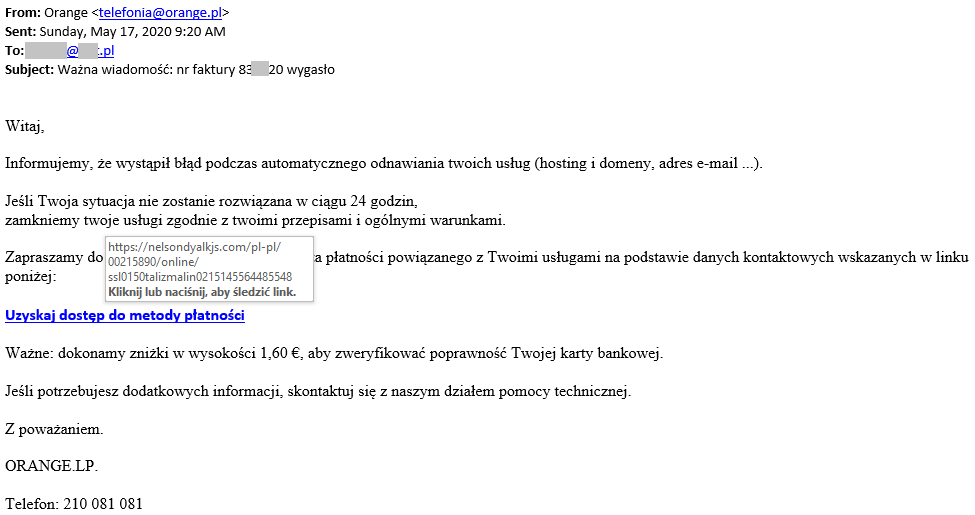

Drugi atak to już znacznie mniej wyrafinowany atak, wyłudzający numer karty płatniczej. Zaczyna się od e-maila o problemach z przedłużeniem usług:

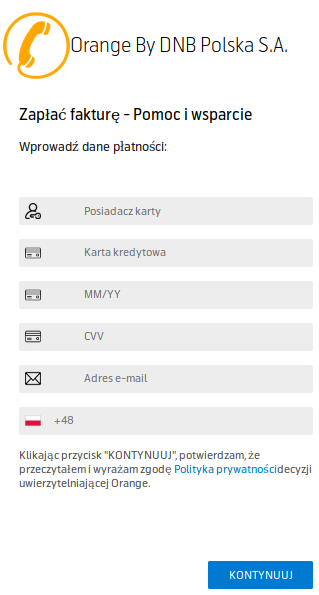

Kliknięcie w link przeniesie nas ostatecznie na stronę, przekonującą nas do „płatności kartą”, której dane trafią wtedy oczywiście od razu do przestępców:

Część próbek dotarła do nas od internautów nie korzystających z usług Orange Polska. Dlaczego akurat do nas? Pozwolimy sobie zacytować jedną z wiadomości:

„Nie mam u Was usług, ale wiem, że prosicie w sieci, żeby wysyłać do Was takie podejrzane maile”

Dziękujemy za zaufanie i prosimy o więcej! Adres cert.opl@orange.com jest do Waszej dyspozycji.

Indicators of Compromise

I na koniec tradycyjnie informacje dla administratorów i wszystkich, którzy chcieliby proaktywnie zapobiec zagrożeniu:

Danabot z pierwszego przykładu pobiera plik dll z adresu:

hxxp://post-990094.at

by następnie komunikować się z C&C pod następującymi adresami:

8.208.80.234

45.147.228.92

172.81.129.196

54.38.22.65

192.236.179.73

51.255.134.130

192.99.219.207

23.82.140.201