Fałszywe maile o domenie. Oszuści podszywają się pod home.pl i wyłudzają dane kart

Scenariusz jest stary jak świat, ale wykonanie – ewoluuje. Cyberprzestępcy ponownie biorą na celownik właścicieli polskich domen, podszywając się pod najpopularniejszego rejestratora w kraju. Tym razem stawką nie są tylko dane logowania, ale pełne dane kart płatniczych.

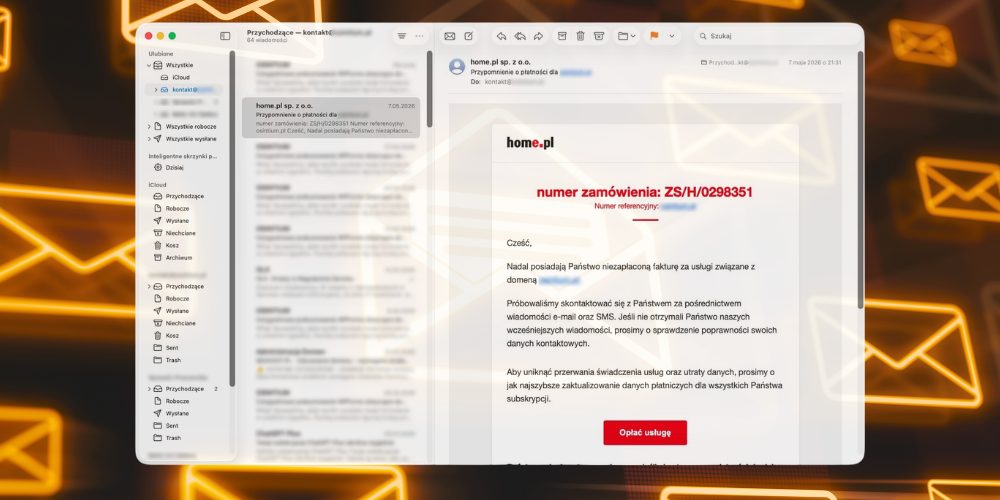

Kilka dni temu otrzymaliśmy na jedną ze skrzynek mailowych wiadomość, która wyglądała na próbę phishingu podszywającą się pod home.pl. E-mail ten dotyczył prawdziwej domeny, której jesteśmy właścicielami. Domena ta jednak nie jest powiązana w żaden sposób z firmą, pod którą podszywa się oszust w swojej wiadomości.

Mechanizm ataku: „Zapłać albo stracisz domenę”

Wszystko zaczyna się od maila, który na pierwszy rzut oka wygląda bardzo wiarygodnie. Nadawca podpisuje się jako home.pl sp. z o.o., a treść uderza w czuły punkt każdego właściciela biznesu: ryzyko utraty domeny i przekazanie sprawy do windykacji. Prosta weryfikacja adresu e-mail nadawcy pokazuje, że wiadomość nie pochodzi z domeny home.pl. W naszym przypadku był to adres support[@]service[.]beloslav[.]net. Oczywiście nie jest to oficjalny adres home.pl.

Analiza techniczna: Co kryje się pod przyciskiem?

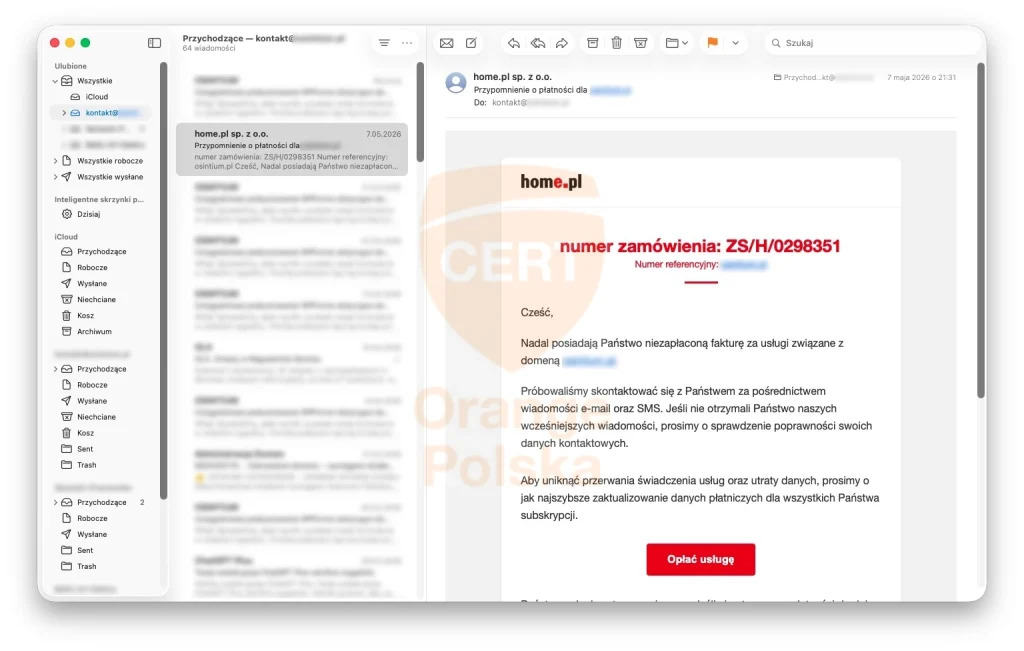

Kliknięcie przycisku „Opłać usługę” nie prowadzi do panelu klienta home.pl, lecz do starannie przygotowanej pułapki.

- Domena: Adres

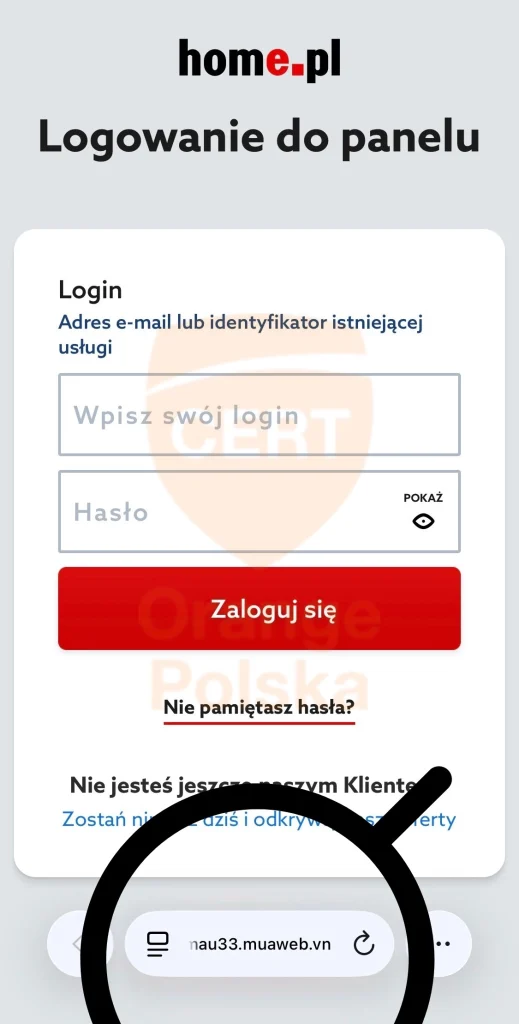

mau33[.]muaweb[.]vnnie ma nic wspólnego z polskim rejestratorem. Końcówka.vn(Wietnam) to jasny sygnał, że jesteśmy na obcym terenie. - Selektywne wyświetlanie: To ciekawy zabieg – strona poprawnie renderuje się na urządzeniach mobilnych, imitując panel logowania. Jednak przy próbie wejścia z komputera (desktop), użytkownik trafia na pustą stronę. To celowe działanie mające utrudnić analizę narzędziom bezpieczeństwa i badaczom.

- Kradzież loginu: Pierwszy etap to fałszywy ekran logowania. Co istotne – skrypt akceptuje dowolne dane. Nie sprawdza ich poprawności, bo jego jedynym celem jest uwiarygodnienie całego procesu.

Finał: Kradzież danych karty

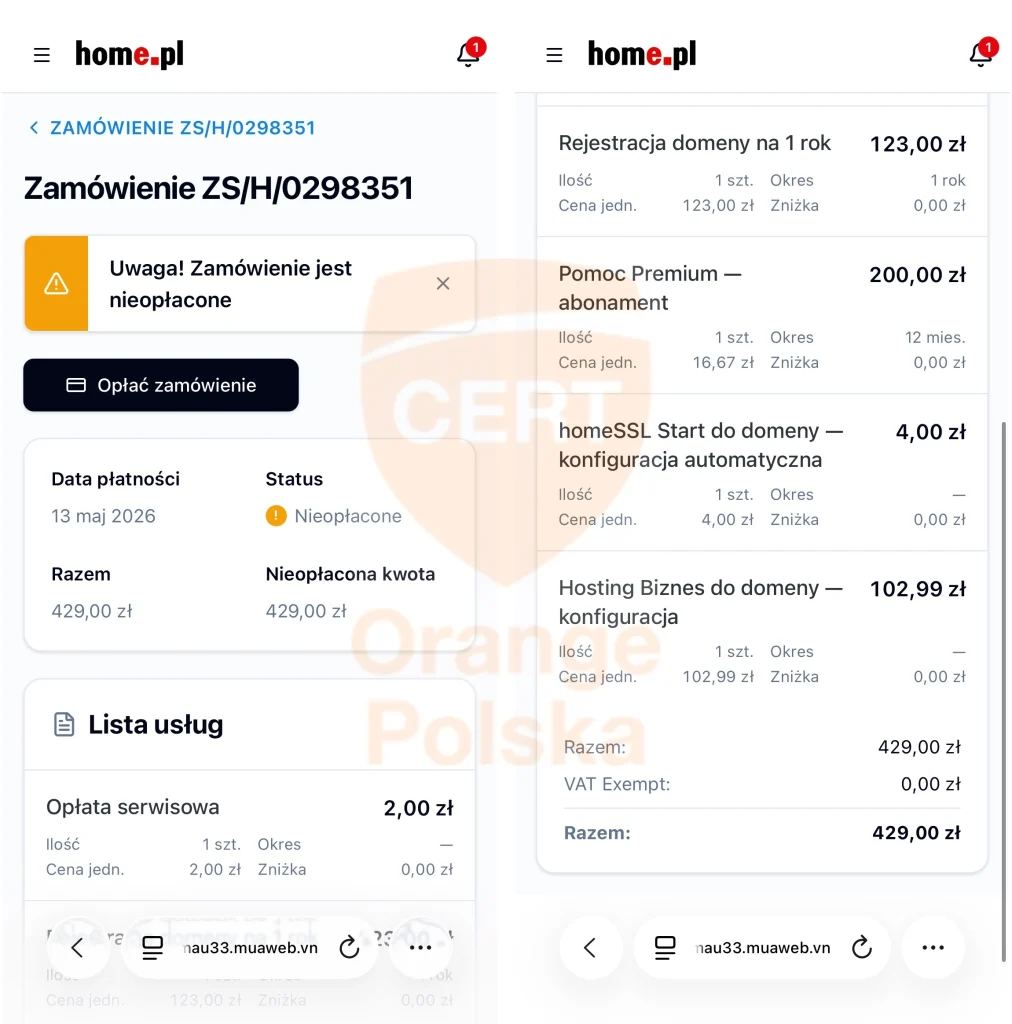

Po „zalogowaniu” ofiara widzi listę usług do opłacenia. Kwoty dobrano tak, by wyglądały wiarygodnie (np. 429,00 zł za pakiet usług – domenę, hosting i certyfikat SSL). Ostatnim etapem jest formularz płatności kartą.

Tutaj nie ma już złudzeń. Jeśli wpiszesz tam numer karty, datę ważności i kod CVV2, nie opłacisz domeny. Zamiast tego przekażesz oszustom komplet danych karty, które mogą zostać wykorzystane do nieuprawnionych transakcji.

Ważne: Zwróć uwagę na pasek adresu na na zrzutach ekranu. Prawdziwy panel home.pl zawsze znajduje się w domenie home.pl i ma ważny certyfikat wystawiony dla tego podmiotu.

Jak się chronić?

- Zawsze sprawdzaj adres URL: Zanim wpiszesz hasło lub dane karty, spójrz w pasek adresu przeglądarki.

- Nie klikaj w linki z maili o płatnościach: Jeśli dostaniesz powiadomienie o fakturze, zamknij maila, wpisz ręcznie adres

home.plw przeglądarce i zaloguj się bezpośrednio do swojego panelu. - Stosuj 2FA: Dwuetapowa weryfikacja (np. kod SMS lub aplikacja) to podstawowy mechanizm ochrony, który może uratować Twoje konto, nawet jeśli dasz się złapać na fałszywą stronę logowania.

CERT Orange Polska regularnie obserwuje podobne kampanie phishingowe i analizuje ewolucję stosowanych w nich technik. Dostęp do opisanej domeny jest blokowany dla klientów Orange przez Cybertarczę.