Fałszywa faktura, w środku Nanocore

Uaktualnienie: Na końcu tekstu dodaliśmy informację i zrzuty ekranu, prezentujące, co potrafi NanoCore.

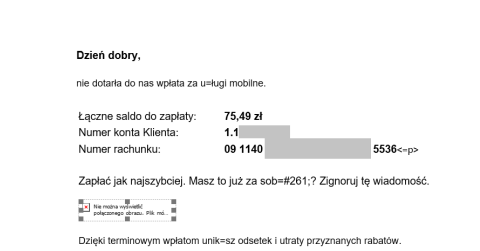

Na skrzynki mailowe internautów ostatnimi dniami trafia kampania, zawierająca trojana zdalnego dostępu (Remote Access Trojan, RAT) Nanocore. To złośnik, wyspecjalizowany w wykradaniu poświadczeń logowania, ale też dobierający się do dostępnych w sieci kamer IP. W opisywanej kampanii podszywa się pod fakturę z Orange Polska (włącznie ze spoofowanym adresem nadawcy (prawdziwe faktury przychodzą z niespoofowalnego e-faktura@pl.orange.com).

W otrzymanej przez nas próbce wystąpiły problemy z kodowaniem i pobraniem jednego z obrazów, nie można jednak wykluczać, że są internauci, w przypadku których wszystko było dobrze. W pliku ZIP udającym (nieudolnie) PDF znajdziemy wspomnianego Nanocore’a, komunikującego się z C&C pod adresem masterpat0nms672ns.duckdns[.]org:3498.

Dane na zrzucie wymazaliśmy nieprzypadkowo. Są to bowiem prawdziwe dane klienta i – co ciekawe – na to konto po wysyłce kampanii phishingowej… odnotowano wpłaty!

Z dwojga złego lepiej wpłacić komuś innego, niż zainfekować się malwarem, kradnącym loginy i hasła, tym niemniej zalecamy sprawdzenie numeru konta, zanim wykonacie przelew…

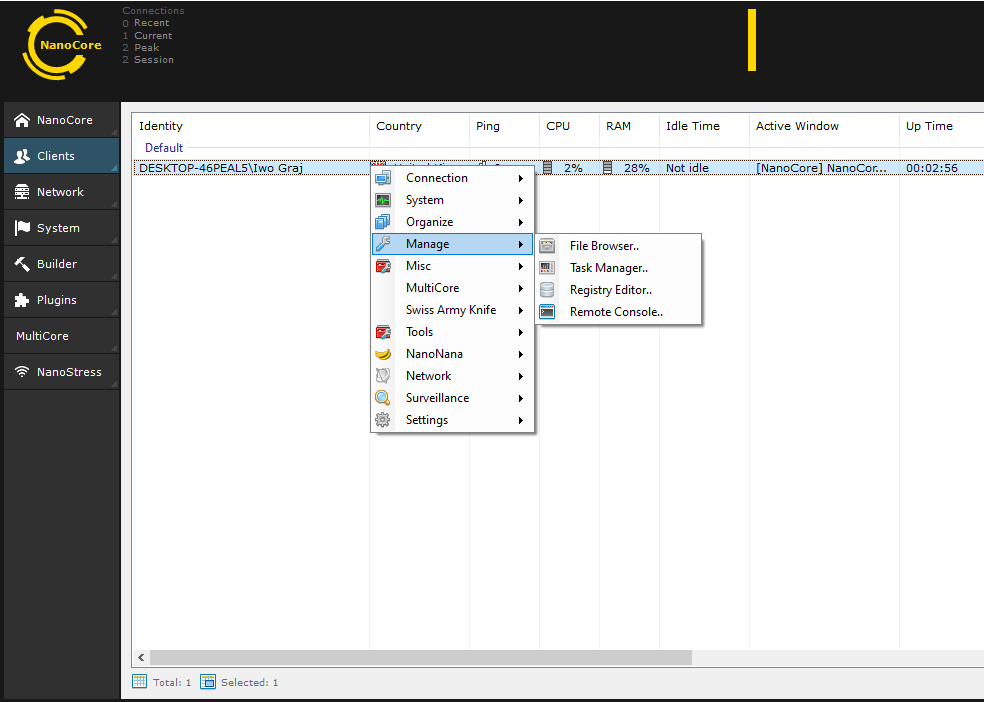

Co potrafi NanoCore ?

Botmaster NanoCore dzięki rozbudowanym funkcjom bez problemu może zarządzać plikami, znajdującymi się na zainfekowanym komputerze, przejąć kontrolę nad menedżerem zadać, a nawet dokonywać dowolnych modyfikacji w rejestrze systemowym, czy też uruchamiać zdalnie powłokę systemu Windows.

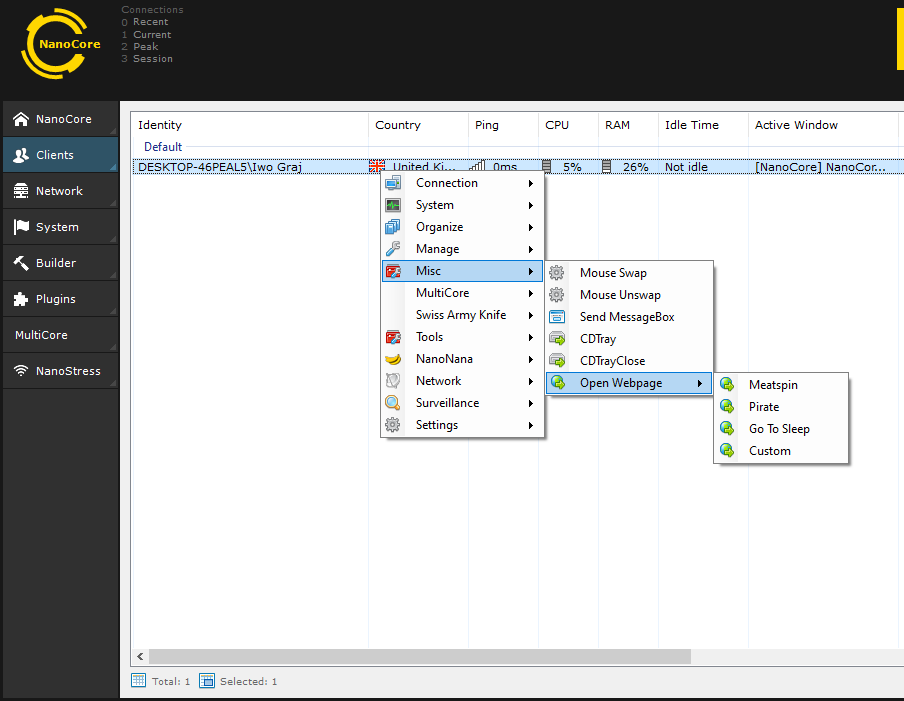

Malware posiada również inne możliwości, wśród nich otwieranie stron na komputerze użytkownika, kontrolę nad myszą, czy wysyłanie wiadomości.

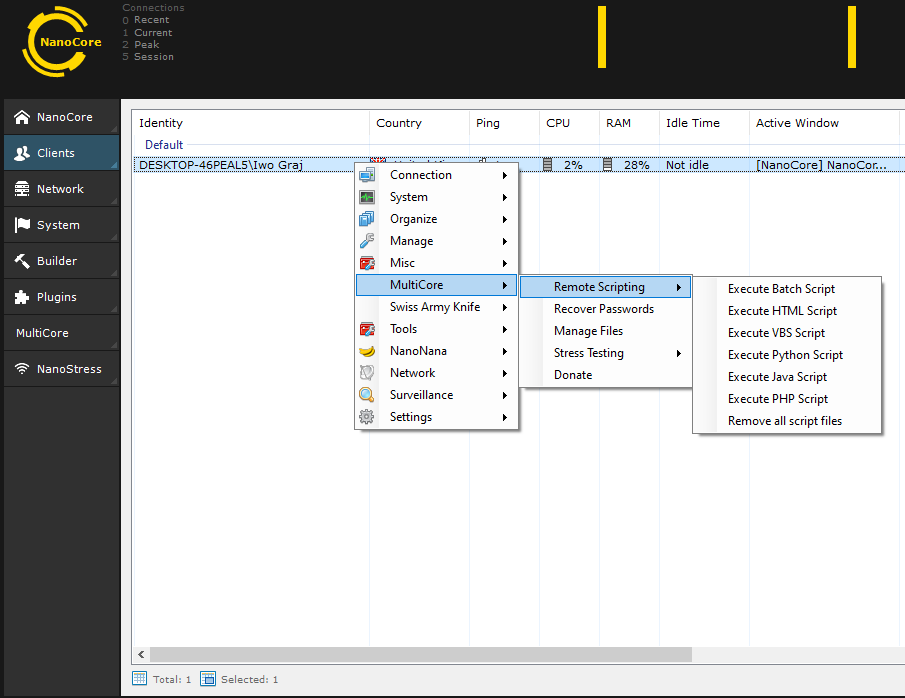

A co, jeśli chodzi o funkcje bardziej przydatne, ale mniej spektakularne? NanoCore potrafi m.in. wykonać skrypt w wielu językach skryptowych, m.in.: Batch Script, HTML, VBS, Python, Java, czy PHP. Botmaster może też przejąć hasła, zapisane na komputerze ofiary, a nawet zarządzać dowolnie plikami za pomocą własnego menedżera plików.

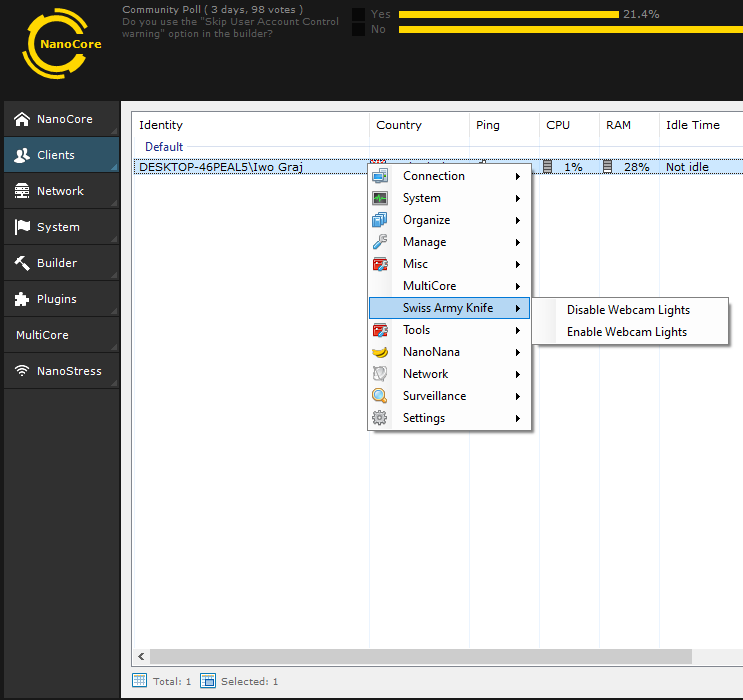

Ciekawostką jest natomiast możliwość włączania i wyłączania lampki LED przy kamerze zainfekowanego komputera. Pozwala to przestępcy podglądać ofiarę bez świadomości, że kamera w urządzeniu jest włączona.

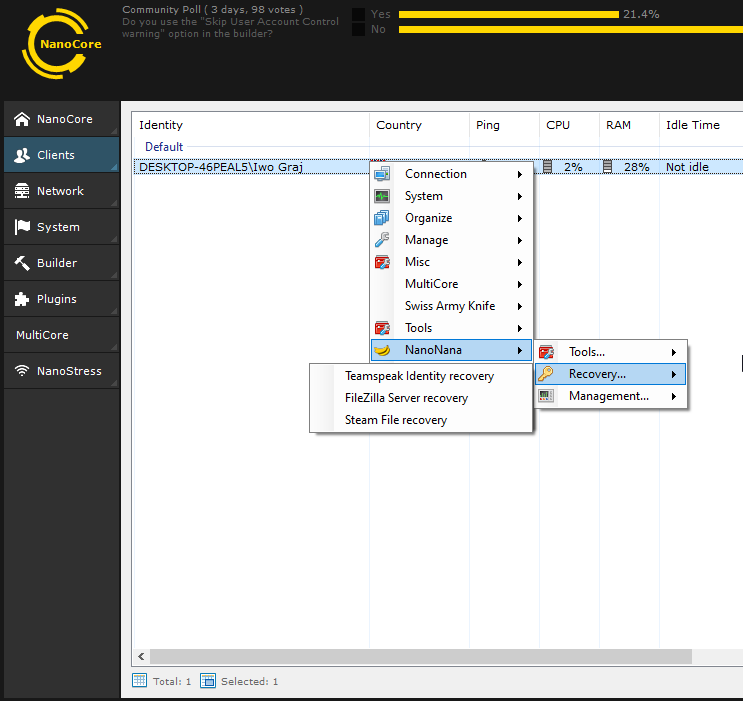

NanoCore posiada również wiele innych funkcji, jak na przykład przejmowanie poświadczeń do logowania dp Teamspeak, serwerów FileZilla, czy Steama.

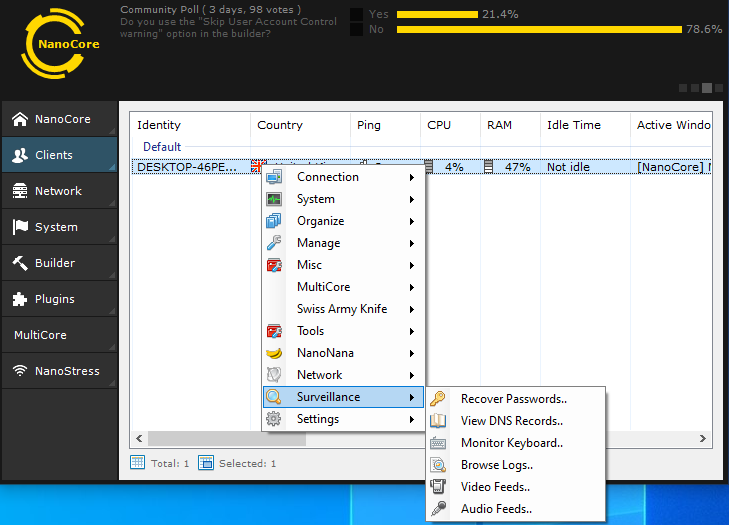

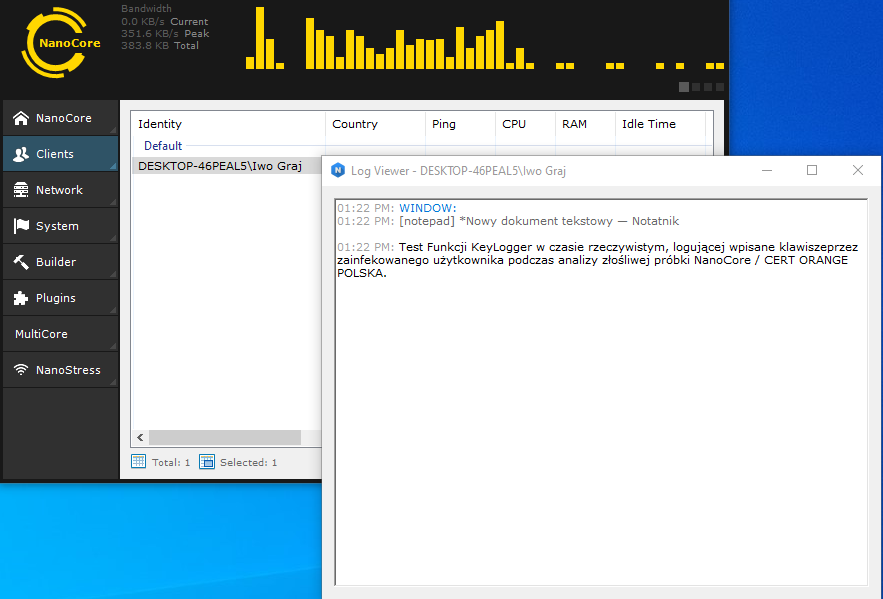

Posiada on również możliwość podsłuchiwania użytkownika za pomocą wbudowanego w laptopa mikrofonu, podglądania go za pomocą kamery czy też przeglądania logów przeglądarki internetowej oraz podsłuchu klawiatury w czasie rzeczywistym.

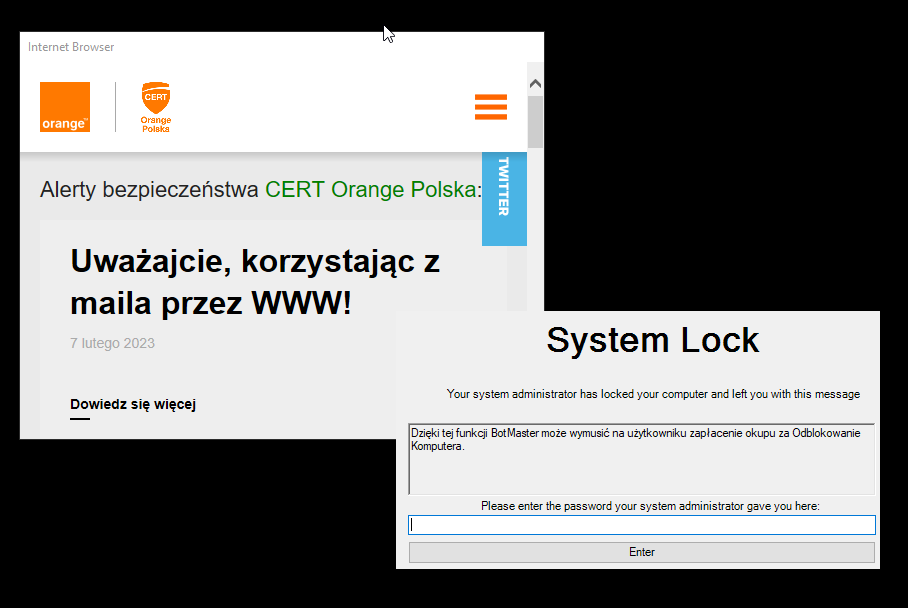

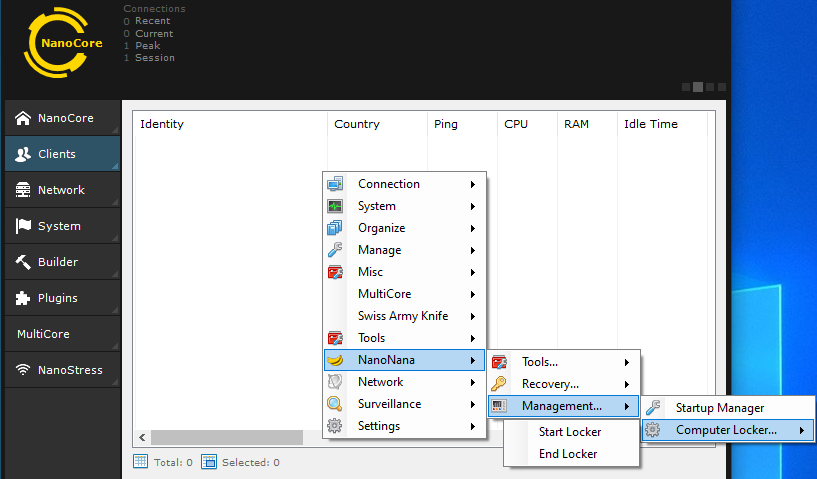

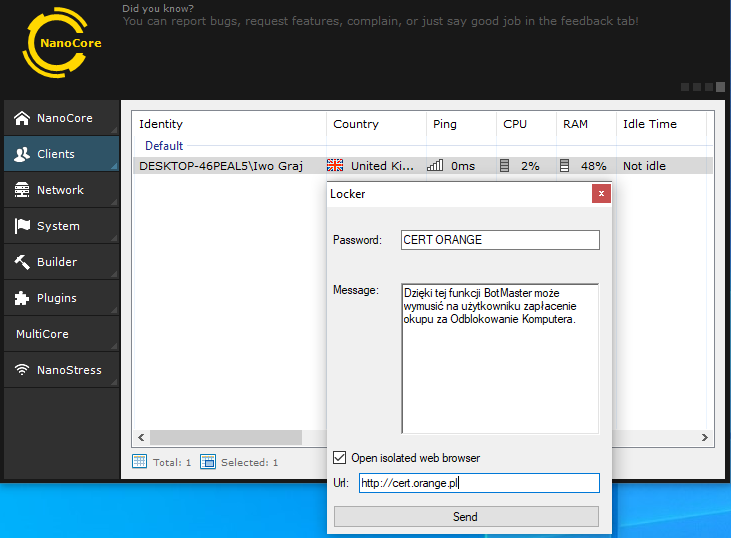

Ciekawą funkcją jest Computer Locker. Umożliwia ona zablokowanie komputera użytkownika na hasło. Przy odpowiednim socjotechnicznym przygotowaniu przestępca, bazując na niefrasobliwości użytkownika i jego braku wiedzy może przekonać go, że ma do czynienia z ransomware.

Dla celu tego przypadku został specjalnie wygenerowany tekst oraz URL przedstawiający ten scenariusz, a także zdefiniowane hasło odblokowania komputera jakim jest „CERT ORANGE”.

A oto jak wygląda efekt zablokowania komputera zainfekowanego użytkownika podczas tej funkcji.