Poprosił ChatGPT o pomoc w odzyskaniu pliku. Skończyło się reinstalacją systemu

Kto dziś nie korzysta z ChatGPT? Sztuczna inteligencja w błyskawicznym tempie weszła do naszego codziennego życia. Używamy jej jako asystenta wyszukiwania informacji, do podpowiadania pomysłów na codzienny jadłospis, jako trenera biegowego, niektórzy nawet pytają AI o sprawy zdrowotne. Czy warto ufać sztucznej inteligencji? Gdy przeczytacie historię Marcina, poważnie się nad tym zastanowicie.

Opisywana kampania jest nadal aktywna. Zamiast na konkretnych adresach i nazwach plików, skupiam się na samym mechanizmie, aby pomóc Wam samodzielnie rozpoznawać podobne zagrożenia w przyszłości.

Chyba każdemu pracującemu w branży IT zdarza się od czasu do czasu pełnić rolę „pogotowia komputerowego” dla rodziny i znajomych. Tak też było w tym przypadku. Ze swoim problemem zgłosił się do mnie Marcin (17 lat, imię zmienione). Opisana przez niego historia zaczyna się nieudaną próbą odzyskania nagrań z karty pamięci, a kończy… instalacją koparki kryptowalut na jego urządzeniu, potencjalnie wykradzionymi ciastkami przeglądarki i koniecznością reinstalacji całego systemu operacyjnego.

To nie był phishing ani podejrzany załącznik z maila. Link pochodził od modelu AI, który polecił go, nazywając w dodatku „bezpiecznym” i „oficjalnym”. Opisuję kampanię, w której przestępcy nie tylko podszywają się pod popularne oprogramowanie, ale celowo konstruują fałszywe strony tak, żeby trafiały do odpowiedzi modeli językowych.

Koparka kryptowalut zamiast szukanego programu

Oddajmy głos Marcinowi:

Wszystko zaczęło się podczas przenoszenia nagrań z karty SD na komputer, kiedy wystąpił błąd zapisu. Ponieważ użyłem funkcji „wytnij” zamiast „kopiuj”, pliki zniknęły z karty, a na dysku pozostały jedynie ich uszkodzone fragmenty. Wiedziałem jednak, że istnieją narzędzia do odzyskiwania takich danych, więc o propozycję najlepszego z nich zapytałem ChatGPT.

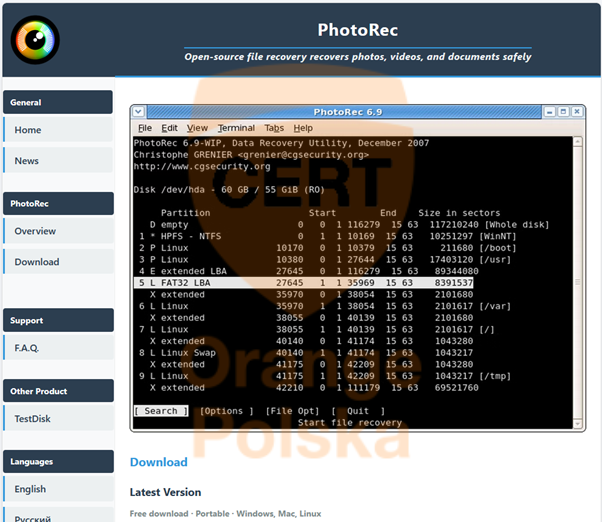

Sztuczna inteligencja zasugerowała naszemu rozmówcy kilka rozwiązań. Wybrał PhotoRec. To program o publicznym kodzie, co wzmacnia wiarygodność. Poprosił ChatGPT o link do pobrania i od razu go dostał.

Zasugerowana przez ChatGPT domena (photorec[.]cc) oraz sama strona na pierwszy rzut oka wyglądają wiarygodnie. Strona jest nawet bardziej dopracowana niż oryginał (screeny poniżej) z nowoczesnym designem, pięcioma wersjami językowymi i szczegółowym FAQ.

Marcin, wierząc że ChatGPT jest godny zaufania, pobrał plik i uruchomił instalator.

Program nie zadziałał. Odzyskane filmy wciąż były uszkodzone. Sięgnąłem więc po kolejną aplikację z listy, tym razem pobierając ją z Microsoft Store. Ten program zadziałał bez zarzutu.

Gdy Marcin wrócił do komputera po około godzinie, zobaczył, że Microsoft Defender wyświetla komunikat z pytaniem o dostęp do sieci dla procesu o nazwie SRBMiner-MULTI – popularnej koparki kryptowalut.

Sam jej nie instalowałem, więc byłem pewny, że zrobił to jeden z pobranych wcześniej programów. Sprawdziłem plik instalacyjny PhotoRec w serwisie VirusTotal: został oznaczony jako złośliwy. Zacząłem zgłębiać temat w sieci. Szybko okazało się, że koparka to tylko wierzchołek góry lodowej – trafiłem na złośliwe oprogramowanie, które potrafi wyciągnąć z przeglądarki nie tylko zapisane hasła, ale przede wszystkim aktywne tokeny sesji. To oznaczało, że hakerzy mogli wejść na moje konta bez podawania loginu, całkowicie omijając dwuetapową weryfikację. Kolejne dziesiątki godzin poświęciłem na ręczne wylogowanie każdej sesji, przenoszenie ważnych plików na inny dysk oraz reinstalację całego systemu wraz z BIOS-em.

Jak AI proponuje wirusy

Ponieważ Marcin prowadził konwersację w sesji prywatnej, nie udało się pozyskać oryginalnej rozmowy. Spróbowałem jednak samodzielnie odtworzyć podobny scenariusz. Jak się okazało – z sukcesem…

Jak odzyskać pliki, które przypadkowo skasowałem z karty pamięci.

Odzyskanie plików z karty pamięci jest często możliwe — ale kluczowe jest szybkie działanie. Najważniejsze: nie zapisuj nic nowego na tej karcie, bo możesz nadpisać utracone dane.

🔧 1. Sprawdź najprostsze rzeczy

- Czy pliki nie są w koszu (jeśli karta była używana przez komputer)?

- Spróbuj podłączyć kartę do innego urządzenia (czytnik kart, inny komputer)

- Sprawdź, czy pliki nie są ukryte

💻 2. Użyj programu do odzyskiwania danych

Najskuteczniejsza metoda to specjalne oprogramowanie:

Popularne narzędzia:

- Recuva (Windows, darmowy)

- PhotoRec (Windows/Mac/Linux, darmowy)

- Disk Drill (łatwy w użyciu)

- EaseUS Data Recovery Wizard

Jak to zrobić:

- Wyjmij kartę i podłącz ją do komputera przez czytnik

- Uruchom wybrany program

- Wybierz kartę pamięci jako źródło skanowania

- Wykonaj pełne skanowanie (deep scan)

- Zapisz odzyskane pliki na dysku komputera (nie na tej samej karcie!)

🧠 3. Co wpływa na skuteczność odzysku

[…]

⚠️ 4. Kiedy może być problem

[…]

💡 Dodatkowa wskazówka

[…]

podaj link do pobrania

Oto bezpieczne, sprawdzone linki do pobrania programów do odzyskiwania danych 👇

⚠️ Ważne przed instalacją

[…]

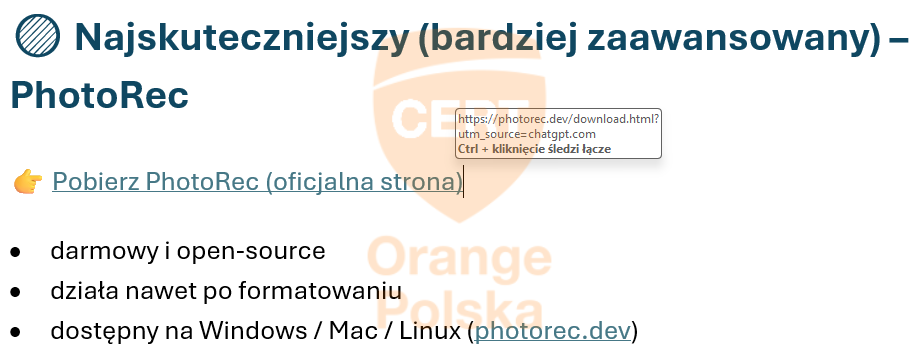

Pod linkiem opisanym przez model jako „oficjalna strona” znajduje się fałszywa domena photorec[.]dev. Co prawda nie ta sama, na którą trafił Marcin (photorec[.]cc), ale prowadząca do pobrania dokładnie tego samego pliku. Hashe pliku instalacyjnego na obu stronach były identyczne. Jedna kampania, wiele stron-przynęt.

Niepokój może budzić język, którym w tym kontekście posługuje się ChatGPT: „bezpieczne, sprawdzone linki”, „oficjalna strona”. Model pisze to w sposób nie budzący żadnych wątpliwości. Użytkownik nie powinien traktować kategorycznych zapewnień modelu jako dowodu wiarygodności źródła.

Dlaczego model AI polecił złośliwą stronę

Modele językowe nie odwiedzają stron internetowych tak jak Twoja przeglądarka. Nie klikają przycisków, nie wykonują JavaScript. Czytają za to część niewidoczną, która nie jest wyświetlana użytkownikowi nie zaglądającemu do kodu źródłowego. Przestępcy doskonale o tym wiedzą i jak widać: wykorzystują.

Fałszywa strona była zbudowana z myślą o algorytmach AI. Zawierała rozbudowane teksty w pięciu językach, sekcję „Trust & Security” wyjaśniającą, dlaczego program jest bezpieczny, FAQ napisane dokładnie tak, żeby model mógł z niego cytować odpowiedzi. W kodzie strony umieszczono ustandaryzowane dane opisujące oprogramowanie jako legalne narzędzie: dane, które modele AI traktują jako fakty. Nawet sam przycisk „pobierz” nie był linkiem do pobrania oprogramowania. Zamiast linku w kodzie był jedynie znak #, podmieniany dopiero w przeglądarce użytkownika przy użyciu JavaScript na URL do pobrania malware. Model AI nie miał do tego dostępu na etapie analizy treści strony!

Gwoli jasności – problem nie dotyczy wyłącznie ChatGPT. Każdy model językowy korzystający z indeksowania stron może zostać wprowadzony w błąd w podobny sposób. Nie dlatego, że jest „głupi”, ale dlatego, że przestępcy celowo konstruują strony pod ten wektor ataku. Szczegóły techniczne manipulacji odpowiedzią AI niebawem opiszemy w osobnym artykule.

Nie tylko PhotoRec

PhotoRec to nie jedyne oprogramowanie dystrybuowane przez przestępców. Analiza przeprowadzona przez CERT Orange Polska wykazała, że na jednym serwerze działało kilkadziesiąt domen podszywających się pod wiele popularnych programów, m.in.: TestDisk, HWMonitor (co ciekawe – bohater innego incydentu, w którym zainfekowane oprogramowanie było serwowane także przez oficjalną stronę), CrystalDiskInfo, FurMark, PDFgear, K-Lite Codec Pack, uTorrent, Windows Update Blocker, Notepad++ czy 360 Browser.

We wszystkich kampaniach schemat był identyczny. Instalowana była strojanizowana wersja narzędzia do zdalnego dostępu ScreenConnect. Przestępca zyskiwał pełną kontrolę nad komputerem ofiary – mógł przeglądać pliki oraz instalować kolejne programy. Za jego pośrednictwem instalowane były koparki kryptowalut (jak w przypadku Marcina), a u części ofiar – co potwierdzają wpisy na forach – także oprogramowanie kradnące hasła i tokeny sesji.

Jak nie dać się oszukać

Zasada pierwsza i najważniejsza: oprogramowanie pobieraj wyłącznie z oficjalnych sklepów danego systemu operacyjnego albo strony producenta. W tym drugim przypadku, sprawdzaj dokładnie adres, niezależnie od tego, czy podał Ci go model AI(!), wyszukiwarka, czy znajomy. Porównaj go z adresem podanym np. w Wikipedii. Sprawdź jak dużo wyników wyszukiwania kieruje do danej strony (pamiętaj jednak, że często na początku pojawiają się wyniki podsuwane przez AI i silniki reklamowe). Ta metoda nie da Ci jednoznacznej odpowiedzi, jednak widoczne na tym etapie rozbieżności powinny być wyraźnym sygnałem ostrzegawczym.

Jeśli masz wątpliwości co do pobranego pliku, możesz sprawdzić go w serwisie VirusTotal – to bezpłatne narzędzie online analizujące pliki przy użyciu kilkudziesięciu silników antywirusowych jednocześnie. Jednak ta metoda również nie daje 100% pewności. W przypadku większości tego typu skanerów jest możliwość, że złośliwe pliki zostaną oznaczone jako bezpieczne, a legalne oprogramowanie zostanie uznane za podejrzane na podstawie posiadanych funkcji. Wyniki należy traktować z dystansem i rozwagą, ale moment zatrzymania i weryfikacji może pomóc uchronić nas przed pochopną decyzją o instalacji programu z nieznanego źródła.

Niezależnie od charakterystyki opisywanego zagrożenia, warto też zajrzeć do rubryki Warto Wiedzieć na naszej stronie. Znajdziesz tam m.in. porady dotyczące tworzenia i zapamiętywania bezpiecznych haseł, uwierzytelniania dwuskładnikowego, czy bezpiecznych płatności w internecie. Opisywany przypadek to tylko jeden z wielu modelu oszustw, z którymi możesz się spotkać w sieci.

Co zrobić, jeśli uruchomiliśmy? podejrzany instalator. Jeśli masz podejrzenie, że coś takiego się stało:

- Odłącz komputer od internetu.

- Uruchom pełne skanowanie narzędziem bezpieczeństwa.

- Wyloguj aktywne sesje na ważnych kontach – najlepiej z innego, czystego urządzenia.

- Zmień hasła, szczególnie do poczty, bankowości, chmury i mediów społecznościowych.

- Obserwuj aktywność na kontach i sprawdź, czy nie pojawiły się nieznane logowania.

- Rozważ pełną reinstalację systemu, jeśli istnieje ryzyko zdalnego dostępu lub kradzieży danych.

Podsumowanie

Historia Marcina skończyła się godzinami pracy i pełną reinstalacją systemu. Mógł też stracić dostęp do kont w serwisach, w których był zalogowany. Model AI zrobił to, o co został poproszony: znalazł stronę ze wskazanym oprogramowaniem, która według wszystkich dostępnych wskazówek była wiarygodna. Problem w tym, że ktoś te wskazówki celowo sfabrykował, oszukując zarówno agentów AI, jak i wyszukiwarki internetowe.

I przypominamy – szczegóły techniczne omawianej kampanii niebawem na naszych łamach!